Чем отличаются идентификация, аутентификация и авторизация?

Содержание:

- Взаимосвязь идентификации, аутентификации и авторизации

- Безопасность панели админа

- Ошибки аутентификации: причины и пути решения

- Запрос авторизации

- быстрое восстановление пароля недоступно. Почему? Что делать?

- Отличие от идентификации и авторизации

- Биометрическая идентификация

- Протоколы аутентификации для удалённого доступа

- Добавление Scaffold Identity

- Какие уровни входа и ввода сведений существуют

- Идентификация, аутентификация и авторизация: серьезные определения

- Многофакторная аутентификация

- Обмен временного токена на токен авторизации

- Что такое аутентификация?

- Восстановление

- Однофакторная двухэтапная аутентификация

- Особенности при нотифицировании

- Определение «идентификация» и «аутентификация»

- Сравнение

Взаимосвязь идентификации, аутентификации и авторизации

Наверное, вы уже догадались, что все три процедуры взаимосвязаны:

- Сначала определяют имя (логин или номер) – идентификация

- Затем проверяют пароль (ключ или отпечаток пальца) – аутентификация

- И в конце предоставляют доступ – авторизация

Инфографика: 1 — Идентификация; 2 — Аутентификация; 3 — Авторизация

Проблемы безопасности при авторизации

Помните, как в сказке «Красная Шапочка» бабушка разрешает внучке войти в дом? Сначала бабушка спрашивает, кто за дверью, затем говорит Красной Шапочке, как открыть дверь. Волку же оказалось достаточным узнать имя внучки и расположение дома, чтобы пробраться в дом.

Какой вывод можно сделать из этой истории?

Каждый этап авторизации должен быть тщательно продуман, а идентификатор, пароль и сам принцип авторизации нужно держать в секрете.

Безопасность панели админа

- Не допускается произвольная регистрация пользователей для панели админа, только администраторы сайта должны иметь доступ к интерфейсу регистрации. Поэтому регистрацию необходимо перенести в зону закрытого доступа, иначе теряется смысл идентификации пользователей для панели администратора.

- Создание собственных страниц авторизации, с требуемой языковой локализацией.

Безопасность панели администратора подразумевает только начальную страницу аутентификации, нет других страниц, т. е. регистраций, изменения паролей и т. д. Это всё должно происходить уже в зоне администрирования после авторизации. Создание паролей и логинов для пользователей осуществляет администратор.

Ошибки аутентификации: причины и пути решения

При подключении к сети Wi-Fi, одного устройства к другому или при входе в любую программу и на сайт могут возникнуть проблемы. Чаще всего они связаны с такими причинами:

Неправильный идентификатор, то есть вы просто забыли или перепутали логин, пароль, ПИН-код, банковскую карту. Тут не возникает особых вопросов, как исправить ошибку

Проверьте данные для входа, возможно, вы не обратили внимание на регистр и написали строчные буквы вместо больших. Также часто при входе на сайт или в программу мы забываем проверить раскладку клавиатуры и пишем не на английском, а на русском языке.

Повреждение физического носителя, например, магнитная лента на банковской карте поцарапалась, карта погнулась, ключ от онлайн-банка или электронная подпись сломались, на глазу появился конъюнктивит, на пальце ранка, что препятствует считыванию биометрических данных, а телефон потерялся или утонул в Волге

Все это приводит к определенным затруднениям, и нужно искать способ убрать ошибку и получить доступ к данным или деньгам в каждом конкретном случае. Можно перевыпустить карту, а тем временем перевести деньги на другой счет и обналичить с него, заказать новую подпись или ключ, обратиться в офис, чтобы подтвердить действие без отпечатка пальцев, а, к примеру, при помощи кодового слова.

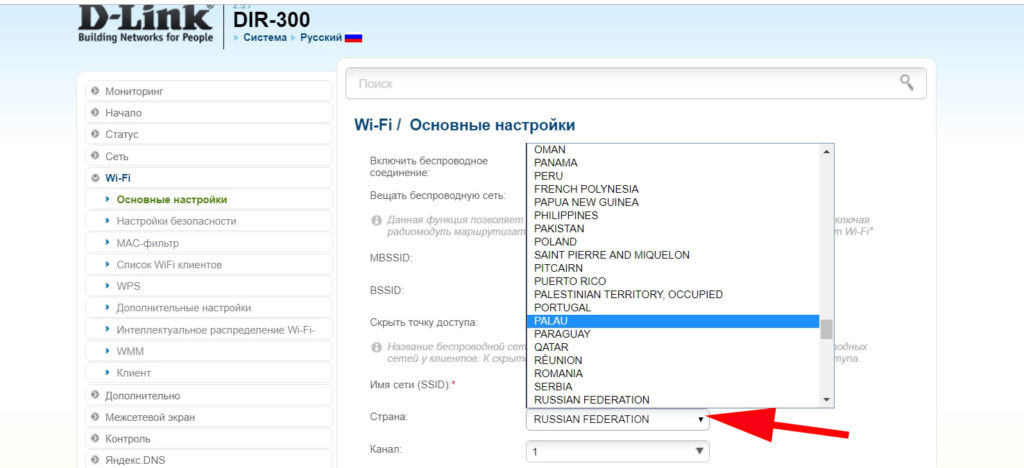

Разная система шифрования на телефоне и роутере приводит к их несовместимости. Чтобы подключиться к Wi-Fi в случае такой ошибки, потребуется изменить настройки роутера, применив шифрование, доступное в мобильном устройстве.

Иногда телефон не подключается к сети из-за программного сбоя ОС или ошибки в работе роутера. В таком случае попробуйте обновить программу в мобильном устройстве и перезапустите маршрутизатор.

Разная скорость передачи данных на устройствах, тут придется разбираться и снова лезть в настройки выставлять приемлемый объем данных, передаваемый за определенный промежуток времени.

В настройках роутера или другого прибора могут быть четко прописаны устройства, с которыми он может поддерживать связь. Если нужно добавить новый гаджет, то снова-таки придется поработать с настройками.

Как видим, причины могут быть разными. Чтобы разобраться с ними, нужно иметь запасной план, уметь работать с настройками программ и устройств или знать того, кто умеет это делать.

Запрос авторизации

Приложение отправляет запрос авторизации на сервер Модульбанка. Запрос авторизации отправляется из браузера клиента.

Параметры запроса:

| Параметры | Тип | Описание |

|---|---|---|

| clientId | string | Идентификатор приложения. Для получения идентификатора для приложения напишите нам на api@modulbank.ru |

| state | string | параметр будет добавлен к redirectUri c тем же значением |

| redirectUri | string | URI, на который сервер OAuth передает результат авторизации. Значение этого параметра при посимвольном сравнении должно быть идентично значению redirect_uri, указанному при регистрации приложения. При сравнении не учитываются индивидуальные параметры приложения, которые могут быть добавлены в конец строки URI. |

| scope | string | Список запрашиваемых прав. Разделитель элементов списка — пробел. Элементы списка чувствительны к регистру. |

По запросу авторизации пользователь перенаправляется на страницы OAuth авторизации Модульбанка. Пользователь вводит свой логин и пароль, просматривает список запрашиваемых прав, подтверждает либо отклоняет запрос авторизации приложения. Результат авторизации возвращается как HTTP 302 Redirect. Приложение должно обработать ответ HTTP Redirect. Можно получить только одну авторизацию для одного пользователя. Повторная авторизация (с тем же значением параметра clientId) аннулирует выданные ранее разрешения. Параметры перенаправления с результатом авторизации:

| Параметры | Тип | Описание |

|---|---|---|

| code | string | Временный токен (authorization code), подлежащий обмену на постоянный токен авторизации. Присутствует если пользователь подтвердил авторизацию приложения |

| error | string | Код ошибки. Присутствует в случае ошибки или отказа в авторизации пользователем |

| description | string | Дополнительное текстовое пояснение ошибки |

| state | string | Транслируется из метода выше, если был передан |

Возможные ошибки:

| Значение поля error | Описание |

|---|---|

| invalid_request | В запросе отсутствуют обязательные параметры, либо параметры имеют некорректные или недопустимые значения. |

| invalid_scope | Параметр scope отсутствует, либо имеет некорректное значение или имеет логические противоречия. |

| unauthorized_client | Неверное значение параметра client_id, либо приложение заблокировано |

| access_denied | Пользователь отклонил запрос авторизации приложения. |

Пример ответа при успешной авторизации:

Ответ при отказе в авторизации:

быстрое восстановление пароля недоступно. Почему? Что делать?

Почему быстрое восстановление пароля у меня недоступно?

Как войти на сайт ВКонтакте, если забыл пароль и включена защита входа (подтверждение входа)? Ты пытаешься восстановить доступ, но получаешь сообщение об ошибке:

Быстрое восстановление пароля недоступно. Для вашей страницы включено подтверждение входа по мобильному телефону.

Или такое:

К сожалению, вы не можете восстановить пароль по указанному номеру телефона.

Или еще вариант:

Ошибка. Для данной страницы эта функция невозможна.

Это значит, что когда-то раньше ты сам включил подтверждение входа по мобильному телефону, когда для входа на страницу надо ввести не только пароль, но еще и код, присланный на телефон:

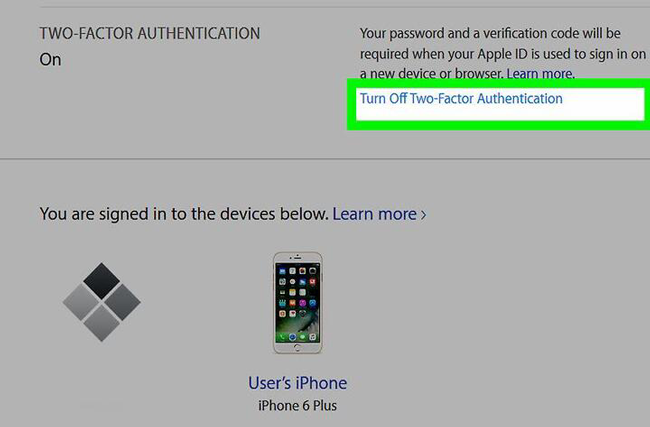

Когда стоит защита входа (двухфакторная аутентификация), это повышает безопасность и защищает от взлома, но ты забыл пароль. Что делать? Получить код восстановления на телефон теперь нельзя, потому что подтверждение входа — это когда ты и знаешь пароль, и имеешь доступ к телефону. И то, и другое вместе. Только так обеспечивается безопасность, которую ты сам добровольно включил. Уже нельзя восстановить страницу с одним только телефоном, если не знаешь пароль. Сайт ВК тебя обо всем предупреждал, но ты не стал читать, когда включал защиту. Может быть, поэтому тебе кажется, что тебя не предупреждали.

Как теперь восстановить пароль, доступ к странице?

Есть два варианта, читай дальше очень внимательно:

Восстановить по электронной почте

(инструкция откроется в новом окне). Может оказаться, что страница к почте привязана, но войти в почту ты не можешь (нет доступа или просто ее не помнишь) — в этом случае лучше попытаться сначала восстановить доступ к почте, иначе у тебя останется единственный способ, он более сложный и требующий намного больше времени — восстановление через службу поддержки.

Восстановить через службу поддержки

Когда включено подтверждение входа, а пароль ты забыл и при этом страница НЕ привязана к электронной почте (или нет доступа к почте, или не помнишь адрес), единственный способ восстановить страницу — заявка в техподдержку. По этой ссылке откроется форма восстановления доступа, которую необходимо заполнить. Лучше делать это с компьютера, а не с телефона. Смотри подробную инструкцию здесь:

Если не получается, делай через полную версию на компьютере.

Придется доказать, что страница именно твоя. Если там нет твоих настоящих фотографий или не указаны настоящие имя и фамилия, то восстановить страницу почти невозможно (или очень сложно). Ведь тебя обо всем предупреждали, когда ты включал защиту входа. Можешь посмотреть, почему заявка может быть отклонена. Конечно, есть возможность обратиться в поддержку ВК и попробовать каким-то способом доказать, что страница именно твоя. Если они увидят, что ты нормальный человек и что страница действительно твоя, то могут пойти навстречу. Если же и тогда ничего не получится, зарегистрируй в ВК новую страницу. Это урок тебе на будущее.

Почему нельзя восстановить пароль по СМС, если включено подтверждение входа?

Потому что ты сам включил себе ДВУХфакторную (ДВУХэтапную) аутентификацию, а теперь хочешь сбросить пароль, имея только ОДИН фактор (телефон). Но это так не работает. Надо было читать предупреждение. Все способы сбросить пароль в этой ситуации мы описали выше, их всего лишь два.

У меня есть резервные коды, почему с ними нельзя восстановить пароль?

Потому что резервные коды, которые ты выписал или распечатал, нужны, когда нет доступа к телефону — то есть когда ты не можешь получить СМС для входа. А у тебя нет пароля, ты его забыл. В этом случае резервный код не поможет.

Больше никак не восстановить!

Других способов восстановить доступ нет. Искать их бесполезно. То есть по-другому вообще никак не восстановить. Ты только что прочитал все возможные способы. Прочитай их еще раз, если не понял.

Можно ли отключить подтверждение входа?

Конечно, можно. Но для этого надо сначала зайти на страницу. А если ты пока не можешь этого сделать, то и отключить подтверждение входа тоже не можешь. Восстанавливай доступ, как написано выше.

vhod.ru

Отличие от идентификации и авторизации

Эти понятия легко можно спутать, потому что они являются этапами одного процесса, частями мозаики. Вернемся к нашему примеру с дверью в квартиру. Чтобы открыть ее, нам нужен ключ, он выступает идентификатором, то есть инструментом, при помощи которого мы будем совершать нужное действие. Вставили его в замок, покрутили – прошли идентификацию.

Если двери открылись, значит, идентификатор верный, подлинный. Это уже аутентификация или, говоря другими словами, процедура проверки. Последний этап – авторизация, мы входим в квартиру, то есть получаем доступ.

Теперь пример с социальными сетями. Мы открываем сайт или приложение в телефоне, вводим логин и пароль – это наши идентификаторы. Затем нажимаем Enter, и информация отправляется на аутентификацию. Программа проверяет, существует ли пользователь с такими учетными данными. Если мы все сделали правильно, то происходит авторизация. Мы входим в социальную сеть и попадаем именно на свою страницу, видим оповещения, диалоги с друзьями, добавленные записи в ленте.

Если вы перепутаете эти термины, ничего страшного, но чтобы понимать, о чем конкретно идет речь в том или ином случае, лучше научиться их отличать.

Биометрическая идентификация

Данная технология основана на применении статистического анализа биологических наблюдений и явлений. Биометрическая характеристика — это измеримая физиологическая или поведенческая черта человека.

Биометрические характеристики можно разделить на две группы:

- Физиологические биометрические характеристики (называемые физическими или статическими) — характеристики, основанные на данных, полученных путём измерения анатомических данных человека(отпечатки пальцев, форма лица, кисти, структура сетчатки глаза и др.).

- Поведенческие биометрические характеристики (также называемые динамическими биометрическими характеристиками) — биометрические характеристики, основанные на данных, полученных путём измерения действий человека. Характерной чертой для поведенческих характеристик является их протяжённость во времени (типичные примеры — голос, подпись).

Протоколы аутентификации для удалённого доступа

Часть протоколов сетевой аутентификации были разработаны специально для обеспечения удаленного доступа к информационным ресурсам посредством открытых каналов связи (к примеру, телефонные линии, Internet). В качестве примера можно привести протоколы PAP, CHAP, EAP, RADIUS, TACACS и другие. В качестве примера кратко рассмотрим работу протокола RADIUS.

Протокол аутентификации RADIUS

Протокол аутентификации Remote Authentication Dial-in User Service (RADIUS)2 рассматривается как механизм аутентификации и авторизации удалённых пользователей в условиях распределённой сетевой инфраструктуры, предоставляющий централизованные услуги по проверке подлинности и учёту для служб удалённого доступа.

В рамках стандарта выделяются следующие роли:

- Клиент RADIUS. Клиент RADIUS принимает от пользователей запросы на аутентификацию. Все принятые запросы переадресовываются серверу RADIUS для последующей аутентификации и авторизации. Как правило, в качестве клиента протокола RADIUS выступает сервер удалённого доступа.

- Сервер RADIUS. Основная задача сервера RADIUS заключается в централизованной обработке информации, предоставленной клиентами RADIUS. Один сервер способен обслуживать несколько клиентов RADIUS. Сервер осуществляет проверку подлинности пользователя и его полномочий. При этом в зависимости от реализации сервера RADIUS для проверки подлинности используются различные базы данных учётных записей.

- Посредник RADIUS. Взаимодействие клиентов и серверов RADIUS осуществляется посредством специальных сообщений. В распределённых сетях клиент и сервер RADIUS могут быть разделены различными сетевыми устройствами (такими, например, как маршрутизатор). Под посредником RADIUS понимается сетевое устройство, способное осуществлять перенаправление сообщений протокола RADIUS.

Поддержка протокола RADIUS реализована на многих современных платформах, что позволяет использовать его в межплатформенных решениях.

Добавление Scaffold Identity

Добавим код страниц регистрации и логинирования в наше приложение. Для этого воспользуемся шаблоном Scaffold Identity, для выборочного добавления исходного кода, содержащегося в Identity Razor библиотеке классов (RCL).

- Правой кнопкой мыши щелкнуть на название проекта (в нашем случае BSAdminPanel).

- В контекстном меню выбрать Добавить->Создать шаблонный элемент.

- В диалоговом окне, слева, выбрать Удостоверение

- В диалоге Добавить Удостоверение отмечаем два файла для переопределения: Account\Login и Account\Register

- Класс контекста данных выбрать который уже есть в приложении

- Выбор страницы макета оставьте нетронутым. Макет сформируется автоматически.

После cформирования всей структуры папок в приложении два файла _LoginPartial.cshtml. Структура формируется на новый файл, который находится в папке «/Pages/Shared/_LoginPartial.cshtml», его оставляем. А в папке «/Areas/Identity/Pages/Shared/_LoginPartial.cshtml» можно удалить. Структура строится по типу шаблона для Razor Pages.

Какие уровни входа и ввода сведений существуют

Условно данный процесс делится на два уровня:

- Идентификация, представляющая собой ввод личной информации юзера, зарегистрированного на сервере, эта инфа уникальная;

- Аутентификация представляет собой проверку и принятие введенных сведений на сервере.

Довольно часто вместо этих терминов используются упрощенные термины – авторизация и проверка подлинности.

Данный процесс достаточно простой, его можно рассмотреть на примере одной из соцсетей:

- Регистрация – юзер вписывает свой email, телефонный номер, код. Это уникальные сведения, их нельзя дублировать в системе, поэтому нельзя зарегистрировать больше одной учетной записи на пользователя;

- Идентификация – вы вписываете указанные в процессе регистрации данные, в нашем случае это электронка и пароль;

- Аутентификация – когда вы нажимаете клавишу «вход», страничка связывается с сервером и выполняет сканирование наличия этой комбинаций пароля и логина. Если все введено корректно, будет открыта страничка соцсети.

Если говорить короче, то при аутентификационном процессе вы проходите проверку подлинности, а при авторизационном происходит предоставление и проверка прав на совершение действий в самой системе, в этом и заключается их разница.

Идентификация, аутентификация и авторизация: серьезные определения

Итак, что же значат термины «идентификация», «аутентификация» и «авторизация» — и чем соответствующие процессы отличаются друг от друга? Для начала проконсультируемся с «Википедией»:

- Идентификация — процедура, в результате выполнения которой для субъекта идентификации выявляется его идентификатор, однозначно определяющий этого субъекта в информационной системе.

- Аутентификация — процедура проверки подлинности, например проверка подлинности пользователя путем сравнения введенного им пароля с паролем, сохраненным в базе данных.

- Авторизация — предоставление определенному лицу или группе лиц прав на выполнение определенных действий.

Многофакторная аутентификация

Многофакторная аутентификация представляет собой метод, при котором пользователю для доступа к учетной записи или подтверждения операции с денежными средствами необходимо двумя различными факторами доказать, что именно он владелец учетной записи или что именно он осуществляет вход.

Среди видов многофакторной аутентификации наиболее распространена двухфакторная аутентификация (2FA — 2-factor authentication) – метод, при котором пользователю для получения доступа необходимо предоставить два разных типа аутентификационных данных, например, что-то известное только пользователю (пароль) и что-то присущее только пользователю (отпечаток пальца).

Доступ к ресурсам через ввод логина и пароля, является однофакторной аутентификацией, поскольку для входа используется только один тип аутентификационных данных — известный пользователю пароль.

Обмен временного токена на токен авторизации

Временный токен (значение поля code ответа) подлежит немедленному обмену на токен авторизации. Время действия этого токена — меньше 1 минуты. Приложение должно получить и обработать ответ сервера и немедленно самостоятельно обменять временный токен на токен авторизации. Если приложению не удалось получить ответ сервера, временный токен утерян, либо срок его действия истек, необходимо повторить процедуру авторизации. Если авторизация завершилась успехом, приложение должно немедленно обменять временный токен на токен авторизации. Для этого необходимо отправить запрос, содержащий временный токен, на сервер авторизации Модульбанка. Запрос должен быть отправлен методом POST.

Формат запроса:

Параметры запроса:

| Параметры | Тип | Описание |

|---|---|---|

| code | string | Временный токен (authorization code) |

| clientId | string | Идентификатор приложения, полученный при регистрации |

| clientSecret | string | Секретное слово для проверки подлинности приложения |

В ответ на запрос сервер Модульбанка возвращает токен авторизации (accessToken), который является симметричным секретом приложения и дает право проводить операции со счетом пользователя. Токен возвращается в виде JSON-документа, который (в зависимости от результата обмена) может содержать одно из следующих полей:

| Параметры | Тип | Описание |

|---|---|---|

| accessToken | string | Токен авторизации. Присутствует в случае успеха |

| error | string | Код ошибки. Присутствует в случае ошибки |

Возможные ошибки:

| Значение поля error | Описание |

|---|---|

| invalid_request | Обязательные параметры запроса отсутствуют или имеют некорректные или недопустимые значения |

| unauthorized_client | Неверное значение параметра client_id или client_secret, либо приложение заблокировано |

| invalid_grant | В выдаче access_token отказано. Временный токен не выдавался Модульбанком, либо просрочен, либо по этому временному токену уже выдан access_token (повторный запрос токена авторизации с тем же временным токеном) |

Пример ответа при успешном обмене временного токена:

Пример ответа при ошибке:

Что такое аутентификация?

Для того чтобы предотвратить несанкционированный доступ к системе и данным, одной лишь идентификации недостаточно, поэтому применяют аутентификацию, а в последнее время, все более актуальным становится вопрос — двухфакторной аутентификации. Использование той или иной характеристики в системе зависит от требуемой надёжности, защищённости и стоимости внедрения.

Понятие аутентификации подразумевает проверку подлинности идентификатора или человека (объекта или субъекта). Для этого выделяют три основных фактора аутентификации:

- знания (то, что известно только нам) – пароль, ПИН-код, графический ключ и т. д.;

- владения (то, что имеем только мы) — мобильное устройство, смарт-карта, ключ и т. п.;

- свойства (то, что является нашей неотъемлемой частью) — биометрические параметры (отпечатки пальцев и ладони, голос, сетчатка глаза и т. д.).

Для общего понимания, рассмотрим на предыдущих примерах. В первом случае, когда к Вам приходят незваные гости и на вопрос «Кто там?» в ответ слышите только имя — это будет идентификация. Порой ее недостаточно, поэтому если спросить какую-либо информацию (фактор аутентификации), которую знает только данный человек, например: «Какое у Вас имя? Сколько лет? На какой ягодице у Вас родинка? и т.д.», то ответ данного человека — аутентификация.

Во случае общения с сотрудником в банке, если информация или требуемые действия будут выходить за рамки идентификации, то сотрудник, для подтверждения подлинности, попросит уточнить фактор аутентификации, например, кодовое слово или последние 3 операции по карте (с точным перечислением содержимого и стоимости). Ваш ответ на его запрос — процесс аутентификации.

Восстановление

Однако, такое приложение сохраняет сгенерированные сайтами коды только в своей памяти, то есть, ни на какие сервера данные не выгружаются.

Таким образом, они хранятся только на конкретном телефоне и только до тех пор, пока на нем установлено соответствующее приложение.

Понятно, что эти данные могут быть потеряны при удалении приложения, при откате всех настроек телефона к заводским параметрам, при поломке телефона, в результате которой потребуется переустановка операционной системы, при перепрошивке.

Также все сохраненные данные для доступов на сайты могут быть утрачены при физическом полном выходе из строя телефона или при его утере.

В этом случае вы полностью теряете доступ к аутентификационным данным на всех сайтах, на которых вы аутентифицировались с помощью приложения.

Проблема состоит в том, что зайти на сайт как-то иначе уже не получится (только если создавать новую учетную запись), вы не сможете просто ввести свои учетные данные Гугл, так как они не позволят вам зайти на сайт. Особенно серьезной проблемой это является в том случае, если пользователь уже выполнил достаточно много действий в этом аккаунте и необходимо получить доступ к информации в нем.

Однако некоторые способы возвращения доступа к кодам все-таки предусмотрены.

<�Рис. 3 Для ПК>

Однофакторная двухэтапная аутентификация

Аутентификация происходит следующим образом:

- Пользователь вводит логин и пароль, указанные при регистрации. Если данная пара корректна (логин есть в базе и соответствует паролю) система высылает одноразовый пароль, имеющий ограниченное время действия.

- Пользователь вводит одноразовый пароль и, если он совпадает с тем, что отправила система, то пользователь получает доступ к своей учетной записи, денежным средствам или подтверждает денежный перевод.

Даже если злоумышленник получит логин и пароль для учетной записи (с помощью вредоносной программы, кражи записной книжки с паролями или методами социальной инженерии и фишинга), то после ввода этих данных система отправит на привязанный мобильный телефон пользователя одноразовый код с ограниченным временем действия. Без одноразового кода мошенник не сможет похитить денежные средства.

Особенности при нотифицировании

Стоит четко разграничивать понятия «идентификация» и «аутентификация» т.к. разница в их основных процессах является ключевой при принятии решения о необходимости оформления разрешительной документации при ввозе (вывозе) оборудования, реализующего функции идентификации и аутентификации.

В соответствии с Решением ЕЭК от 21 апреля 2015 г. № 30 нотификация оформляется на товары, относящиеся к одной или нескольким из категорий товаров из перечня. Одной из наиболее важных и распространенных категорий является категория 2:

2. Товары, содержащие шифровальные (криптографические) средства, обладающие следующими ограниченными функциями: 1) аутентификация, включающая в себя все аспекты контроля доступа, где нет шифрования файлов или текстов, за исключением шифрования, которое непосредственно связано с защитой паролей, персональных идентификационных номеров или подобных данных для защиты от несанкционированного доступа; 2) электронная цифровая подпись (электронная подпись).

(так, около 30% всех товаров, отраженных в Едином реестре нотификаций, поддерживают криптографические функции в рамках реализации процедуры аутентификации или ЭЦП.

Определение «идентификация» и «аутентификация»

Идентификация – процесс присвоения субъектам и объектам ИС уникального идентификационного номера (идентификатора), который будет использоваться для сравнения с заданным перечнем существующих идентификаторов. Другими словами, идентификация – это процесс, при котором происходит определение полномочий субъекта при его допуске в ИС, контролирование установленных полномочий в процессе сеанса работы, регистрация действий и др.

Аутентификация (установлением подлинности) — проверка принадлежности субъекту доступа предъявленного им идентификатора и подтверждение его подлинности.

Сравнение

Как проходит процедура аутентификации? Вот некий пользователь вознамерился прочитать свежий спам в своем электронном почтовом ящике. Он заходит на сайт почтового сервиса, читает рекламу и новости, но никаких писем ему пока не показывают – система не знает ни о его личности, ни о его намерениях. Когда в форму ввода логина и пароля он впишет свои «username/qwerty» и отправит эту информацию, начнется процесс аутентификации. Система проверит, существует ли пользователь с таким именем, совпадает ли введенный пароль с его учетной записью. Во многих случаях соответствия подобных идентификаторов достаточно, однако сервисы, где безопасность данных в приоритете, могут запрашивать и другие сведения: наличие сертификата, определенный IP-адрес или дополнительный код верификации.

В процессе авторизации проверяется наличие прав на конкретные действия у владельца аккаунта или учетки. Это происходит не только во время входа в систему, но и при любой попытке совершить какие-либо манипуляции с данными. В этом состоит отличие аутентификации от авторизации: первая – процедура одноразовая для текущей сессии, вторую пользователь проходит постоянно перед запуском любого процесса.

Запомнить, в чем разница между аутентификацией и авторизацией, обычно позволяет аналогия с закрытыми объектами промышленных комплексов. При входе посетитель предъявляет удостоверение личности (ввод логина и пароля), а сотрудник охраны проверяет по базе данных, можно ли этого человека впустить. Если документ подлинный и фамилия есть в списке – вход на территорию объекта разрешен. Чтобы попасть в лабораторию, нужен один пропуск, в пресс-центр – другой, на вывоз мусора – третий. Служба безопасности проверяет право на доступ к объектам и разрешает или запрещает персоналу определенные действия. Так проходит авторизация.

Процесс аутентификации запускается пользователем при входе в систему: он предоставляет идентификационные данные, будь то пара логин/пароль, отпечаток пальца, установленный сертификат, карта и ее PIN-код. При этом возможны ошибки со стороны клиента. Авторизация запускается сервером автоматически, если аутентификация завершена успешно, и действия пользователя на данный процесс не влияют.