В чем различия между http и https

Содержание:

- Установка SSL сертификатов

- HTTPS и поисковая оптимизация

- Как работает HTTPS

- Чем отличается HTTP от HTTPS

- Что такое HTTPS?

- Как перейти на HTTPS с помощью плагина?

- 13 популярных ошибок при переходе сайта на https

- Как перевести сайт на HTTPS протокол

- После склейки зеркал

- Отличие между http и https

- Определение защищенного протокола HTTPS и недостатки HTTP-протокола

Установка SSL сертификатов

Если раскроете архив с сертификатами, вы увидите четыре файла:

— COMODORSAAddTrustCA.crt

— COMODORSADomainValidationSecureServerCA.crt

— AddTrustExternalCARoot.crt

— domain_com.crt (будет указан ваш домен).

Закидываем эти сертификаты в корень сайта и переходим к настройкам сервера.

Итак, мы заходим с характеристики домена и нажимаем Настройка SSL. Открывается очень проста панель настройки, где имеется две нужных нам формы для заполнения.

SSL сертификат (.crt)

Вставляется содержимое файла domain_com.crt, который пришел Вам на почту.

SSL ключ (private key)

Вставляется зашифрованный ключ, который мы должны были скопировать ранее из формы генерации ключа в блокнот или из письма от Центра сертификаци, которое должно было придти перед сертификатами.

Когда все будет готово нажимаем Сохранить и получаем.

Следующий Важный шаг это настройка редиректа с HTTP на HTTPS

Для этого в корне сайта находим файл .htaccess и вставляем в него:

RewriteEngine OnRewriteBase /RewriteCond %{HTTP:SSL} !=1 RewriteRule ^(.*) https://ВАШДОМЕН.ru/$1

Это обеспечит хороший сигнал для Google, что Ваш сайт готов к «спариванию» по протоколу HTTPS. Для тупенького Яндекса, это мало, что значит и для него надо сделать другие манипуляции:

Открываем в корне сайта файл robots.txt и меняем главное зеркало для сайта на https://ВАШДОМЕН.ru

Host: https://ВАШДОМЕН.ru

Добавляем домен https://ВАШДОМЕН.ru в Яндекс.Вебмастер и ждём склейки. За это время Яндекс удалит Ваш сайт с поисковой выдачи на срок от одного месяца до 3 месяцев и будет постепенно добавлять новые страницы. ТИЦ сайта также будет переноситься очень долго, как и позиции. В своем ответе на обращения по поводу переноса, техподдержка Яндекса отвечает, что не гарантирует индексации нового адреса, возврата ТИЦ и позиций сайта до склеивания. Так, что если, что-то пойдет не так виноаты будете только Вы.

Что еще нужно сделать?

Меняем адрес для XML карты сайта

Sitemap: https://ВАШДОМЕН.ru/sitemap.xml

Скармливаем новую карту Google и Яндексу.

Делаем все внешние и внутренние ссылки относительными (на Joomla 3.4 это происходит автоматически).

Внутренние в виде /statia-pro-ssl

Внешние в виде https://адрессайта.ком (если он доступен по такому адресу) или //адрессайта.ком

Настраиваем тег rel=»canonical» на Joomla. Для Google очень важным является отображение протокола https в этом теге. Для того что его настроить соответствующим образом рекомендую установить плагин aimycanonical и указать в его настройках отображение https. Кроме этого плагин исключит текущие ошибки rel=»canonical» в Joomla 3.4

HTTPS и поисковая оптимизация

Ни для кого не секрет, что сейчас поисковики стремятся улучшать качество своей работы. Они постоянно совершенствуют алгоритмы, стремятся учитывать поведенческие факторы, делая этот показатель чуть ли не самым важным, постоянно изменяют собственные наработки и правила. Все это отразилось и на теме с зашифрованным протоколом. Если ранее в официальных документах поисковых систем говорилось, что наличие или отсутствие SSL на сайте никак не влияет на ранжирование, то теперь все кардинально изменилось.

Да, прямого влияния тут нет и сейчас, однако другие нововведения косвенно могут влиять на позиции ресурса в поисковых системах. Сейчас в браузерах, да и в самой поисковой выдаче можно все чаще встретить формулировку “Ненадежный сайт”. Эту метку получают те ресурсы, которые до сих пор работают на HTTP.

Сами сотрудники из ПС объясняют это очень просто: пользователи должны знать, что их информация может быть похищена. Помечаются такие проекты не только браузерами и поисковиками, но и антивирусным ПО. Оно также может сообщать пользователю, что сайт не использует защищенное соединение, а это значит, что вся информация в любой момент может быть похищена.

Поисковые системы пока просто ненавязчиво предупреждают пользователей. Однако как это влияет на них – большой вопрос. Представьте, что вы ввели в строку поиска какой-то запрос, и вам в результатах вылетело несколько ресурсов. У первого ресурса отсутствует SSL, и сам поисковик сообщает вам о его ненадежности. Будете ли вы переходить на него, учитывая, что далее идут результаты без этих пометок. Лучше уж ничем не рисковать и сразу перейти к нормальному ресурсу с защищенным типом соединения, чем минуя все предупреждения, заходить на подозрительный сайт.

Примерно так будет рассуждать львиная доля пользователей, которая будет видеть ресурс с соответствующей пометкой в результатах поиска. Кстати говоря, если на этот ресурс никто не будет заходить, то он очень быстро вылетит с топа. Его место займут проекты с хорошей оптимизацией, нормальными поведенческими факторами, и что самое главное, проекты без каких-либо пометок о ненадежности. Хоть ПС и говорят, что прямого влияния на ранжирование SSL не дает, но никто не исключает косвенного.

Именно поэтому все SEO-специалисты сейчас срочно рекомендуют устанавливать SSL. Тем более что это можно сделать буквально в пару кликов и абсолютно бесплатно. На многих популярных хостингах данная функция уже предустановлена, поэтому если вы держите свой сайт, и у него еще нет SSL-сертификата, то я советую его вам установить.

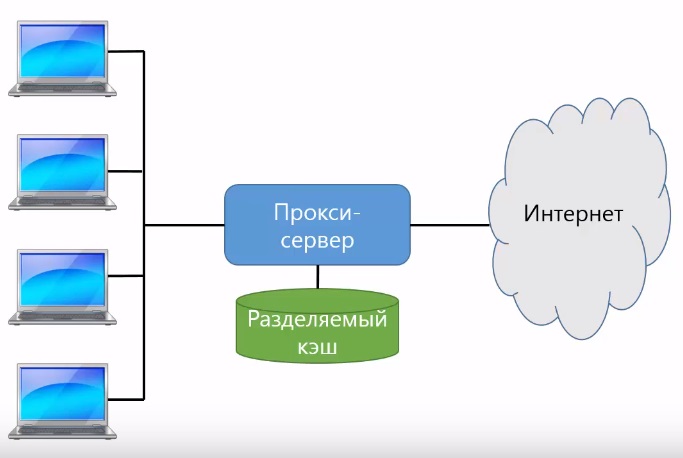

Как работает HTTPS

Как его использовать мы разобрались, теперь разберемся что такое https. Для понимания ситуации следует несколько слов сказать о принципах работы защищенного соединения между браузером пользователя и веб-сервером с сайтом. Вполне понятно, что данные передаются в зашифрованном виде с помощью криптопротоколов SSL или TLS. Причем нужно сказать, что SSL считается устаревшим и не надежным, на смену ему пришел TLS разных версий.

Осталось понять, каким образом браузер и веб-сервер могут установить зашифрованное соединение, если они никогда ранее друг с другом не общались и секретный ключ известный только им у них отсутствует. Для этого им требуется договориться о ключах, с помощью которых можно зашифровывать и расшифровывать передаваемую информацию. Просто отправить такой ключ от одного к другому нельзя, ведь он будет отправлен в открытом виде и может быть перехвачен. Следовательно, злоумышленник сможет расшифровывать трафик зашифрованный с его помощью.

Это все равно, что сказать секретную информацию своему другу вслух в присутствии постороннего человека. При всей кажущейся сложности ситуации из нее есть выход. Друзья могли бы попытаться использовать эзопов язык для передачи сообщения, а в случае компьютерных технологий на помощь приходит математика.

В общих чертах смысл сводится к тому, что браузер и веб-сервер имеют каждый свой секретный ключ. Они договариваются между собой и выбирают случайные числа, используя при этом открытый канал связи. Затем каждый из них модифицирует их с помощью своих секретных ключей. Обмениваются получившимися результатами друг с другом и опять модифицируют с помощью своих секретных ключей.

В конечном итоге после всех манипуляций у них на руках оказывается одинаковый секретный ключ, несмотря на то, что он сам не передавался непосредственно по сети. При этом даже если кто то перехватывал все их сообщения ему это не поможет получить секретный ключ.

Таковы особенности односторонних математических функций, они легко вычисляются только в одну сторону. Это так называемое асимметричное шифрование, желающий подробностей могут поискать алгоритм Диффи — Хеллмана. Конечно, эти предварительные манипуляции создают дополнительную нагрузку и снижают быстродействие, но их нужно выполнять только один раз в начале каждой сессии. Даже если кто-то перехватит их предварительный обмен сообщениями, это ему ничего не даст. Весь дальнейший обмен информацией шифруется с помощью полученного секретного ключа и надежно защищен от чтения третьими лицами. Это уже называется симметричным шифрованием.

Чем отличается HTTP от HTTPS

Допустим, вам необходимо отправить посылку своему родственнику в другой город – какую-нибудь интересную книгу. Книга стоит недорого и не несет в себе особой ценности, разве что духовную. Перехватить такую посылку вряд ли кто-то захочет. Это простое почтовое отправление, с которым можно сравнить передачу данных с через HTTP.

Совсем иная ситуация, когда вы желаете отправить пакет ценных документов или драгоценности в чемодане. Для защиты посылки чемодан закрываете на замок, чтобы недобросовестный курьер или кто-либо не украл его содержимое. Посылка приходит адресату, но у него нет ключа от вашего замка. Значит ему нужно повесить еще и свой замок, а затем отослать посылку обратно. Вам приходит чемодан с двумя замками, вы снимаете свой, при этом ценные вещи остаются в безопасности, потому что защищены замком адресата. Далее отправляете посылку снова в том же направлении, адресату приходит чемодан и он открывает оставшийся замок, от которого у него есть ключи. Это пример обмена зашифрованными сообщениями. По аналогичному принципу работает и HTTPS протокол.

Да, можно было упростить процесс и послать чемодан с замком,

а отдельно ключ к нему, но так вам никто не может гарантировать, что ключ не перехватят.

Буква «S» добавлена в название протокола не случайно, так как она означает слово Secure, что на русском – защита. HTTPS передает зашифрованную информацию благодаря применению ассиметричной схемы шифрования, обеспечивающейся TLS или SSL.

Что такое HTTPS?

Как пишет Google в своем руководстве по переходу на HTTPS:

HTTPS (Hypertext Transport Protocol Secure) – это сетевой протокол, который обеспечивающий безопасность и конфиденциальность при обмене данными между сайтом и устройством пользователя. Например, он позволяет защитить данные, которые клиент указывает в веб-форме, чтобы подписаться на обновления или совершить покупку. Каждый пользователь надеется, что такая информация не попадет в руки мошенников. Чтобы защитить ее, перейдите на протокол HTTPS.

Интернет-энциклопедия Wikipedia отмечает, что HTTPS — это расширение протокола HTTP, поддерживающее шифрование. Данные, передаваемые по протоколу HTTPS, «упаковываются» в криптографический протокол SSL или TLS. В отличие от HTTP, для HTTPS по умолчанию используется TCP-порт 443.

Протокол был разработан компанией Netscape Communications для браузера Netscape Navigator в 1994 году. HTTPS широко используется в мире веб и поддерживается всеми популярными браузерами.

Это обычный HTTP, работающий через шифрованные транспортные механизмы SSL и TLS. Он обеспечивает защиту от атак, основанных на прослушивании сетевого соединения, при условии, что будут использоваться шифрующие средства и сертификат сервера проверен и ему доверяют.

На веб-страницах, использующих HTTPS используется три основных уровня защиты:

- Шифрование передаваемых данных во избежание их перехвата. Благодаря этому злоумышленники не смогут узнать, какой информацией обмениваются посетители сайта, а также отследить их действия на других страницах или получить доступ к личным данным.

- Сохранность данных. Любое изменение или искажение передаваемых данных будет зафиксировано независимо от того, было оно сделано намеренно или нет.

- Аутентификация гарантирует, что посетители попадут именно на тот сайт, который им нужен, и защищает от атак с перехватом. Пользователи больше доверяют таким сайтам, а это открывает дополнительные возможности для вашего бизнеса.

Установка SSL сертификата и переход на HTTPS является одним из способов обхода блокировки со стороны тупоголовых чинуш из Роскомнадзора

Как перейти на HTTPS с помощью плагина?

Нужно перейти на https – зачем изобретать велосипед? Существуют уже готовые решения в виде плагинов, которые позволяют установить сертификат SSL и корректно настроить защищенное соединение. В качестве примера будем использовать Really Simple SSL. Вам не нужно разбираться, как работает https протокол, какой код использовать и так далее.

- Установите плагин Really Simple SSL и активируйте его.

- На экране появится сообщение с предложением изменить хардкорные ссылки с HTTP на HTTPS. Сделать это можно с помощью PHP скрипта Search Replace DB. Саму настройку можно отложить на потом, а пока заняться активацией плагина.

- Нажмите кнопку с надписью Go ahead – она активирует соединение HTTPS.

- Плагин устанавливает новую серверную переменную, автоматически меняет адрес сайта. То есть, все то, что мы делали «ручками», он выполняет в автоматическом режиме. Без копания в коде и прочих нюансов.

- Таким образом, для перевода Вордпресс сайта на новый защищенный протокол нам с вами понадобилось сделать всего несколько кликов мыши.

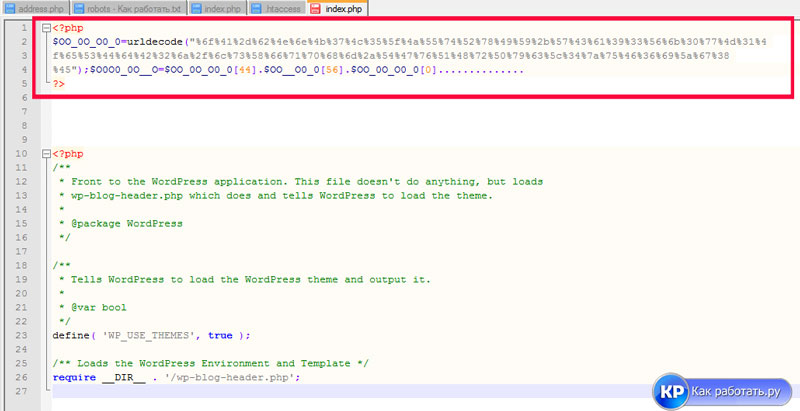

13 популярных ошибок при переходе сайта на https

Пишу самые популярные моменты, которые знаю из своего опыта или опыта коллег:

- Сделать 302 редирект вместо 301 для склейки версий http с https;

- Сделать редирект всех внутренних страниц на главную;

- Допустить цикличные редиректы;

- Забыл, что твой сайт без www, но склеить с https://www.site.ru;

- Забыл прописать новый путь для sitemap.xml;

- Пропустил этап с заменой абсолютных ссылок;

- Не изменил урлы в скриптах и медиа-контенте;

- В карте сайта указаны урлы на версию с http;

- Описался при наборе домена при получении сертификата;

- Может сломаться 1С, если забыли обновить данные;

- Сайт интегрирован с различными API и вы забыли изменить адреса;

- Косяки с rel=”canonical” на старые страницы;

- Не очистил кэш и начал сам себе выдумывать проблемы.

А с какими косяками вы сталкивались?

Как перевести сайт на HTTPS протокол

Грамотный перевод веб-ресурса на защищенный протокол обеспечивается

тремя факторами:

- Сайт нормально отображается на устройствах

пользователей. - Зеркало ресурса хорошо индексируется поисковыми

роботами. - Сохраняется или даже увеличивается трафик из

поисковых систем и других источников.

Чтобы перейти на HTTPS, для начала нужно купить или воспользоваться бесплатным сертификатом. Важные нюансы выбора сертификата:

- Лучше останавливать выбор на надежных и новейших методах шифрования. Вам нужны 2048-разрядные ключи, но никак не SHA-1.

- Дешевые сертификаты зачастую работают только с одним зеркалом ресурса. Вам необходимо уточнить, по какому URL требуется доступность сайта.

- Если сайт находится в доменной зоне .рф или прочих зонах, прописанных кириллицей. В таких случаях нужно покупать сертификат Internationalized Domain Names.

- Когда на защищенный протокол необходимо перевести несколько поддоменов, не стоит приобретать сертификат для каждого адреса. Есть отличное решение – недорогие или бесплатные WildCard, распространяющиеся на все поддомены.

- Вам нужна Multi-Domain услуга. Это в том случае, если у вас есть организация с изобилием доменных имен в различных зонах.

Одной из самых надежных компаний на рынке является Symantec, владеющая популярнейшими сертификационными центрами: Geotrust, Thawte и Verisign.

Также сертификаты делятся по способу проверки домена:

-

DV-проверка. Самый

бюджетный вариант, идеально подойдет для небольших ресурсов и частных лиц.

Процедура получения сертификата занимает не более 5 минут. В адресной строке браузера

напротив домена сайта, имеющего данный сертификат, отображается зеленый замок. -

OV. Организация, выдающая

сертификаты, тщательно анализирует компанию на протяжении недели, чтобы понять,

действительно ли она существует. Затем выдается электронная подпись, которая

значительно увеличивает доверие к компании. В адресной строке тоже отображается

замок зеленого цвета. -

EV. Это расширенная

проверка, продолжающаяся около двух недель. Сертификат считается престижным, а

чтобы его получить, нужно не только хорошо заплатить, но и пройти сложную

проверку всех документов, регулирующих деятельность компании и подтверждающих ее

легальность. После выдачи сертификата в адресной строке браузера отображается зеленый

замок с названием фирмы – это своеобразная печать доверия.

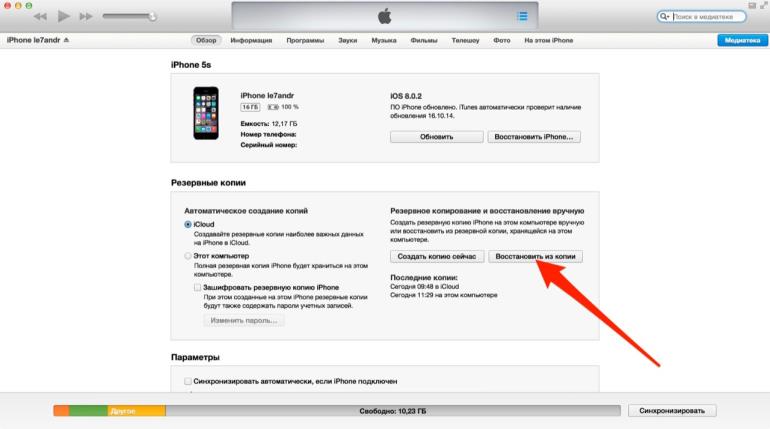

Некоторые хостинги имеют уже облегченный вариант получения сертификата. Вы можете приобрести сертификат прямо в их панели, и там же все автоматически настроить.

Если у вас информационный сайт, то подойдет бесплатный Let’s Encrypt. Если у вас коммерческий сайт и на нем будут проходить платежи, то необходимо покупать, уже что то посерьезнее, например Comodo. У нас есть статья, где мы сравниваем Let’s Encrypt и Comodo.

Получив сертификат, рано расслабляться. Чтобы в дальнейшем не потерять трафик и конверсию, нужно проверить корректность работы сайта:

- Убедитесь, что все ссылки ресурса ведут на HTTPS-страницы. Стоит проверить все линки, даже в XML-карте домена, стилях, шаблонах и так далее. Не забудьте и про настройки, сделанные в HTTP-версии – их все тоже следует перевести на новый протокол, например, ссылки в файле Google Disavow Tool.

- Посмотрите, весь ли контент указывает на HTTPS. Это касается не только подгружаемого текста, но и видео-, аудиофайлов, скриптов и прочих медиафайлов.

- Проверьте, как сайт отображается для пользователей. Бывает так, что после перехода на HTTPS-версию страницы загружаются некорректно.

- Добавьте домен, поддерживающий HTTPS протокол, в Яндекс.Вебмастер и Google Search Console. В панели вебмастера нужно указать и старую, и новую версии.

- В вебмастерских панелях настройте поддержку защищенного протокола. Проследите с помощью Яндекс Метрики и Google Analytics, чтобы трафик целиком перешел на HTTPS.

- Настройте отработку 301-редиректов на основной вариант написания домена со всех второстепенных. Переадресацию редиректов выполнить в один шаг, они должны выдавать 301-й код, а основное зеркало – код 200.

После склейки зеркал

После того, как в Яндексе ваши сайты были склеены, нужно настроить редирект с HTTP-сайта на HTTPS-сайт.

Установите серверный 301 редирект; при этом, если это возможно, желательно для каждой страницы старого сайта прописать редирект на соответствующую страницу нового сайта.

Для данной настройки лучше обратиться к специалистам, т.к. вам необходимо отредактировать важный конфигурационный файл .htaccess.

Обычно для перенаправления нужно добавить вот эти строки:

RewriteEngine On

RewriteBase /

RewriteCond %{HTTP:X-HTTPS} !1

RewriteRule ^(.*)$ https://%{HTTP_HOST}/$1

Если этот вариант оказался нерабочим, посмотрите другие возможные варианты в разделе «Типовые перенаправления» Справочного центра Timeweb.

Если же самостоятельно решить данные вопросы не получилось, тогда вам точно лучше обратиться с этой работой к программистам.

После всех правок проверьте, что все работает корректно!

Поздравляю, теперь ваш ресурс полностью перешел на HTTPS-протокол. Даже если позиции сайта все-таки просели, не стоит сразу отчаиваться – скорее всего, через некоторое время они восстановятся.

Отличие между http и https

- HTTP соединение – это прикладной протокол для переноса информации, применяемый во время получения данных с интернет-сайтов.

- HTTPS соединение – дополнительное расширение HTTP, которое поддерживает кодирование по протоколам SSL и TLS.

Каждая операция в сети – это обмен информацией, при которой ПК клиента отправляет запрос определенному серверу и через некоторое время получает на него ответ. Традиционно обмен данными осуществляется по соединению HTTP, существенным недостатком которого является незащищенность передаваемой информации. Это неприемлемо, когда речь идет о конфиденциальных данных во время осуществления каких-либо платежных операции и прочее.

HTTPS обладает ценным преимуществом – он шифрует просматриваемые файлы, используя секретный алгоритм, поэтому технически реализовать его работу немного труднее. Для защиты, ресурс в своей работе должен применять сертификат, который обрабатывает информацию на стороне сервера. Кодируются все данные, получаемые от пользователей и передаваемые им. Для подтверждения, тот ли человек передает и получает информацию, задействуют комбинации кодирования.

Определение защищенного протокола HTTPS и недостатки HTTP-протокола

Для перемещения информации в сети Интернет используются так называемые протоколы. Они направляют данные от вашего домашнего компьютера к сайту, с которым вы работаете, от одного сервера к другому.

Протоколы бывают разными, но используются они всегда и при любых обстоятельствах. У каждого из них есть свои признаки и свойства, связанные с передачей данных и их качеством.

Протоколы HTTP и HTTPS применяются в работе с Интернет-ресурсами наиболее часто. HTTP переводится как протокол перемещения гипертекста.

Этот протокол необходим для работы с информацией html страниц, с которыми мы ежедневно сталкиваемся в сети.

Данные протоколы встречаются в начале каждой веб-ссылки. Ссылка устроена таким образом, что перед адресом всегда указывается http или https.

В зависимости от того, какой протокол вы вводите, обычный или защищенный, сайт открывает или обычную версию, или безопасную.

Если у интернет-домена есть сертификат SSL, браузер сможет открыть HTTPS-версию сайта, но об этом мы расскажем чуть ниже, а сейчас более подробно объясним, что такое безопасное соединение.

Стандартное Интернет-соединение HTTP совсем не защищено от вирусов и кражи информации или ее замены. При взаимодействии с сервером по такому протоколу во время обмена данными вы рискуете получить недостоверную информацию.

При этом всегда есть шанс утратить данные, передаваемые на сайт с HTTP-протоколом. Хакерские атаки подразумевают, что во время подключения к серверам для передачи данных информация может быть скопирована и использована не по назначению без получения авторских прав и вашего согласия.

Приведем такую аналогию: если на каком-то ресурсе вы расплачиваетесь вашей пластиковой картой, или вводите личные пароли от почтовых ящиков, заполняете анкеты с контактными данными и так далее, всю эту информацию могут украсть.

Профессионалы знают, при помощи каких манипуляций можно вторгнуться в процесс передачи данных между вашим компьютером и интернет-сервером, и знают, куда потом можно продать полученную информацию.

И это еще не самое страшное. Каждый хотя бы раз сталкивался с заражением компьютера вредоносными программами и вирусами, например, знаменитым «трояном».

В некоторых случаях хакерские атаки способны полностью уничтожить информацию на вашем устройстве и вывести его из строя.

Чаще всего от этого страдают корпоративные сети или банковские серверы. Это также относится и к хранилищам личной информации пользователей.

Для большей наглядности можно привести другой драматичный пример — коммерческий банк, веб-страницы и серверы которого функционируют на обычном HTTP без защиты соединения или антивирусных программ.

Конечно, этот банк в скором времени подвергнется взлому, во время которого со счетов могут исчезнуть все денежные средства.

Как известно, на банковских счетах могут находиться не только активы самого банка, но и денежные средства его клиентов. Кто-то вносит платежи по кредитам, кто-то открыл сберегательный счет и получает проценты по вкладу, а кто-то просто хранит свои деньги на пластиковой карте, выпущенной банком.

Однажды мошенники взламывают сервер с незащищенным протоколом, и все клиенты банка теряют свои средства, а банк не способен возместить убытки, так как сам является банкротом.

Все это говорит о том, что самая очевидная уязвимость способна спровоцировать целую цепочку крайне неблагоприятных событий.

Поэтому такая незначительная вещь, как протокол передачи данных, может быть причиной огромных проблем как у предпринимателей, так и у обычных пользователей.

Незащищенный протокол HTTP может быть опасен для тех серверов, на которых используется. Безопасный протокол HTTPS поможет вам не столкнуться с такими проблемами.