Лучшие поисковые системы для deep web и dark web

Содержание:

- Секреты внутреннего интернета

- Две стороны медали, или Как это было

- Почему власти не реагируют на преступления в Даркнете

- Подключение к VPN через специализированные программы

- Как зайти в даркнет с телефона (Android)

- О субкультуре завсегдатых обителей Deep Web и Dark Web

- Особенности и ограничения на раздачу трафика

- На ПК

- Сколько это стоит

- Как попасть в Глубокий или Темный интернет

- Deep Web

- Что можно найти в даркнете?

- Не прыгай в кроличью норку, Алиса…

- Что такое Темный или Глубокий Интернет

- Чем опасен Даркнет и почему его нельзя заблокировать?

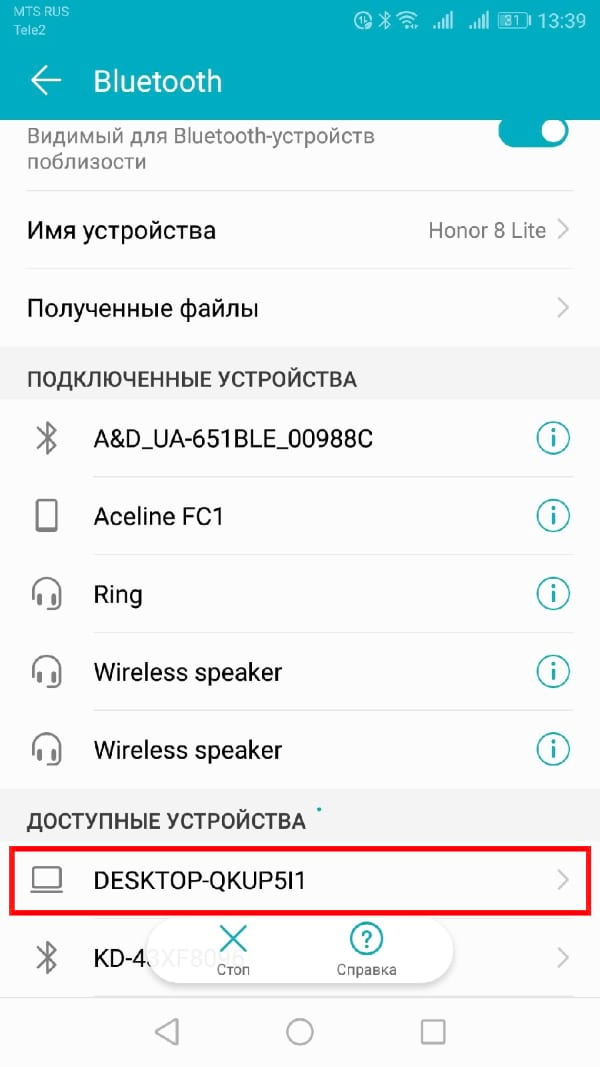

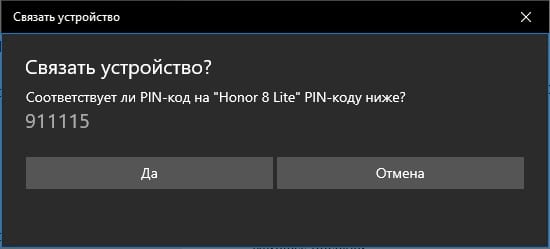

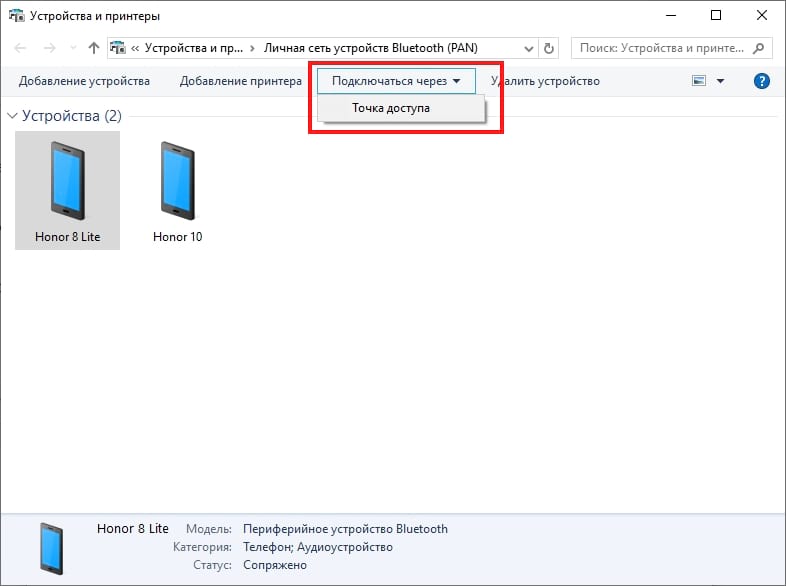

- Bluetooth-модем

- Не получается найти в поиске, что делать?

- История создания интернета

- Заключение

Секреты внутреннего интернета

Закрытые или частично закрытые сети построены во многих организациях. Большой «собственный Интернет» имеется, например, у Министерства путей сообщения. С сайтами, браузерами и всеми прочими делами. Несколько лет назад, когда МПС впервые пыталась ввести систему электронного бронирования билетов, а затем отказалась от нее — одной из причин отказа называли слабую безопасность на шлюзе между «своим Интернетом» и общей Сетью.

Сейчас многие компании идут «с другого конца» — сначала бездумно подключаются к общей Сети, потом тратят бешеные деньги на защиту. Причем если раньше это касалось в основном хакеров и вирусов, то теперь вводятся запреты на целые группы сайтов и сервисов. Самым быстрорастущим сегментом рынка информационной безопасности в 2007 году стали системы блокировки корпоративных каналов связи — их продажи выросли на 136%, до $26 млн.

Впрочем, в передовых IT-компаниях уже догадались, что жесткая корпоративная этика как метод защиты может обойтись дешевле. Попробуйте поговорить с яндексоидом о делах в компании «Яндекс» — сразу заметите, как человек начинает заикаться. Думаю, рынок защитного гипноза тоже будет расти.

Аналогично, существует множество скрытных анти-корпоративных сетей для различных нелегалов — хакеров, порнушников и т.д. Не вдаваясь в подробности, отмечу лишь, что это тоже большой рынок. Это наблюдение будет полезно ниже, когда мы поговорим о ленивых маркетологах «поверхностного» Веба.

Две стороны медали, или Как это было

Интернет – мощная, неуправляемая стихия. Он играет в жизни современных людей далеко не последнюю роль. Ничего удивительного, что власти многих стран хотели бы подчинить его себе – еще бы, такое средство контроля над разумом! Свободолюбивые «юзеры» и продвинутые «хакеры», однако, с достоинством и честью сопротивляются. И так и вышло, что Всемирная паутина разделилась: на видимую часть вроде сайтов, предоставляемых поисковыми системами, и невидимую, темную, предоставляющую анонимность, из чего следует – больше свободы и пространства. Но свобода – вещь опасная, и распорядиться ей можно по-разному. Большинству людей она кружит голову, а риск, который дает ходьба по острым краям, только раззадоривает. Но это не то, с чем нужно играть.

Почему власти не реагируют на преступления в Даркнете

Еще один популярный вопрос: если в Даркнете происходят такие ужасные вещи, как торговля оружием, наркотиками и даже людьми, почему власти бездействуют? Анонимная сеть на то и анонимная, что здесь очень сложно определять личности. Мы можем написать сообщение на форум в сети Tor, и никто никогда не узнает, что это сделали именно мы. Более того, не узнают и то, из какой страны и региона мы пришли на форум.

Если вы успели заметить, то многие сайты в Даркнете на английском языке. Даже те, которые были разработаны специально для русскоговорящих пользователей. Имена сайтов — это набор букв. А доступ на запрещённые форумы и ресурсы заблокирован простому прохожему. И требует тикета для входа. Войти в Даркнет с ноутбука или ПК через Tor может любой школьник. Но идентифицировать его личность и его действия будет крайне сложно даже специалистам.

Подключение к VPN через специализированные программы

Клиентская программа Hideguard

Простым и бесплатным решением является программа Hideguard. Пользоваться ею можно сразу после установки. Включение и выключение VPN производится нажатием одной кнопки.

Hideguard доступна для человека даже с минимальными уровнем владения компьютером. На сайте программы есть подробное описание на русском языке.

После установки и запуска hideguard появится иконка в трее в виде ниндзя. Через неё нужно вызвать окно программы. Из окна программы доступны такие функции:

- кнопка вкл./выкл.;

- выбор любого ip;

- выбор айпи с территории одной из четырёх стран — США, Канада, Германия или Великобритания;

- отображение текущего состояния соединения, ip-адреса и страны.

Программа соединяет с сетью быстро и работает почти без ограничений.

Клиентская программа OpenVPN

С клиентской программой OpenVPN авторизация возможна тремя способами:

- с помощью логина и пароля (процесс интуитивно понятен);

- посредством сертификата;

- через предустановленный ключ.

На сайтах с информацией о бесплатном доступе к виртуальным сетям, помимо адресов, для OpenVPN клиента прилагаются конфигурационные файлы. В них уже прописаны настройки соединения. Такие файлы имеют расширение «.ovpn».

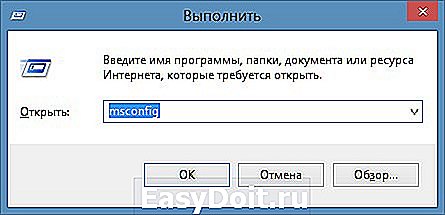

Пример настройки соединения к частной виртуальной сети через OpenVPN:

-

- зайти на сайт vpngate.net

- найти 3-ю таблицу, над таблицей выписать логин и пароль (в данном случае, они идентичны — vpn), выбрать страну из первого столбца таблицы, найти в выбранной строке ячейку со ссылкой «OpenVPN Config file», нажать;

-

- на иконке «OpenVPN GUI» вызвать меню и запустить клиент от имени администратора;

- в правом нижнем углу появится иконка программы, вызвать на ней меню и нажать «Подключить»

появится всплывающее сообщение, а иконка соединения станет зелёного цвета.

Выход в интернет через частную виртуальную сеть открыт.

В рамках статьи не описаны сложные способы с использованием платных программ, сервисов и глубоких настроек операционной системы. Но для большинства случаев будет достаточно приведённых выше вариантов смены ip-адреса компьютера.

IP адрес присваивается каждому пользователю сети, по нему можно вас отследить.

Как изменить IP и возможно ли это вообще? А если так — какие усилия, понадобится приложить для изменения?

Смена IP адреса — дает анонимность и позволяет просматривать сайты или писать посты, не раскрываясь даже перед администраторами интернет ресурсов.

Другой IP позволяет также просмотр видео на YouTube, которое обычно не доступно для вашей страны.

Изменяя, казалось бы, незначительную последовательность цифр и точек вы можете олицетворять себя как житель другой страны.

Также вы должны помнить, что, изменив IP адрес, вы не станете полностью анонимным, и будете отслежены соответствующими департаментами без каких-либо серьезных трудностей.

Давайте начнем с того, что IP адрес есть у всех. Проще говоря — это специальный набор правил, которые позволяют соединение и обмен данными.

IP используется как глобальной и локальной сети

Его важной частью адрес интернет-протокола

Теперь пришло время посмотреть на типы — их два. Первый — статический, это значит, что каждый раз при посещении интернета у вас будет один и тот же IP адрес.

Второй тип — динамичный, что говорит о том, что каждый раз, когда вы подключаетесь к сети, то получаете другой IP адрес.

Независимо от того, какой тип IP адреса вы используете — пока ваше подключение к сети не будет завершено, он останется неизменным.

Есть много способов изменения IP адреса, только сначала вы должны определить, что представляет собой набор цифр и точек, которые составляют ваш IP.

Чтобы это сделать, откройте браузер и введите в поисковую строку запрос: «узнать IP «.

Сервисов, предлагающих возможность проверить ваш IP адрес много, поэтому вряд ли имеет смысл рекомендовать один особый.

Чтобы быть уверенным проверьте на двух разных сайтах. После того, как у вас будет номер, сохраните его и можете перейти к дальнейшим действиям.

Как зайти в даркнет с телефона (Android)

Чтобы зайти в даркнет (развенчание мифов даркнета) с телефона вам нужен браузер Tor.

Компания Tor Project запустила мобильную версию своего браузера, который позволяет пользователям смартфонов на Android получить доступ к даркнету (darknet).

КАК ЗАЙТИ В ДАРКНЕТ С ТЕЛЕФОНА

Официальный браузер для мобильных устройств все еще находится на стадии альфа-тестирования и требует установление Orbot, прокси-сервера Tor для Android.

Что такое браузер Tor?

Tor – это бесплатная программная платформа, разработанная ВМС США, которая позволяет анонимно общаться через Интернет.

Программное обеспечение Tor было выпущено Военно-исследовательской лабораторией США за бесплатной лицензией, после чего оно стало использоватся пользователями по всему миру для получения режима инкогнито.

Tor шифрует связь и переводит даные через сеть узлов, управляемых волонтерами по всему миру. Это делает невозможным определение отправителя и получателя информации.

Он также позволяет пользователям получать доступ к сайтам даркнета, которые не отображаются при использовании обычных веб-браузеров.

Установить браузер Tor

Браузер Tor для Android можно загрузить с Google Play Store, а также пользователи должны установить прокси-сервер Orbot Tor.

Что такое Orbot и вход в даркнет?

Orbot – это инструмент, который подключается устройство к сети Tor, тогда как браузер Tor используется для посещения .onion ссылок и просмотра Интернета через прокси.

Что такое Orbot?

По этой причине, перед тем как зайти в даркнет с телефона, следует сначала запустить Orbot и нажать кнопку «Пуск», чтобы подключиться к сети Tor перед открытием браузера.

После успешного подключения запустите браузер Tor для Android и попробуйте перейти на любой сайт – если страница загружается, вы успешно подключились к сети Tor.

Просмотр сайтов даркнета

Браузер Tor может использоваться как обычный веб-браузер при маршрутизации трафика через сеть Tor и он будет обеспечывать вам анонимность. Он также может быть использован для обеспечения доступа к даркнету.

Даркнет – это глубокий веб-контент, для входа в который требуется доступ к определенному программному обеспечению или авторизация.

Темная паутина включает стандартные веб-платформы, такие как форумы, биржи криптовалют и веб-сайты, такие как Facebook. Она также содержит много чего другого: от рынка наркотиков и услуг взлома, до незаконной порнографии.

В даркнете существует большое количество сайтов преступного содержания из-за анонимного характера сети Tor. Пользователи должны знать, что просмотр темной паутины может открыть доступ к сомнительному контенту (узнайте как соблюдать безопасность в Интернете?).

Самый простой способ начать просматривать даркнет на своем телефоне с помощью вышеперечисленных программ – перейти к скрытой Wiki. Этот веб-сайт содержит перечень .onion URL-адресов – специальных веб-адресов, которые указывают на сайты, размещенные в даркнете. Эти сайты недоступны через обычные браузеры.

О субкультуре завсегдатых обителей Deep Web и Dark Web

В Deep Web обитают НЕ только гномы, эльфы и волшебники, но и нетсталкеры, которые занимаются тем, что ищут какие-либо странные, загадочные или . Они роются буквально везде, как БОМЖИ НА ПОМОЙКЕ, с целью собственного информационного и даже эстетического удовлетворения.

Ну, а все, что они находят — подлежит тщательному анализу, систематизации и хранению найденного контента (ссылки, документы и файлы). При этом, в нетсталкинге обычно разделяют 2 следующих МЕТОДА ПОИСКА информации:

- «Нетрандом»

-

Поиски методом тыка, то есть в данном случае — нетсталкер сам НЕ знает, что ищет. Типа, поди туда — не знаю куда, принеси то — не знаю что.

- «Делисерч»

-

Целенаправленный поиск какой-либо информации в Интернете. То есть не абы что, а прям с КОНКРЕТНЫМИ характеристиками, искомого объекта.

Как правило, нетсталкеры собирают данные . Но при этом, они не относятся ни к ТЕМНОЙ, ни к светлой стороне. Хотя, я слышал историю о том, как один нетсталкер подключился к незапароленной веб-камере в борделе. Ну, а потом стал записывать и сливать в DarkNet видео формата +18.

Вообще, начало данной субкультуры положил Джон Рафман — художника из Канады. Он ежедневно торчал в ИНТЕРНЕТЕ ПО 8-12 часов, собирая странные кадры. Ну и затем, известность пришла к нему после публикации этих снимков.

Случилось это потому, что они совместно с «группами смерти» распространяли контент, влияющий на психику детей. Быть может вы даже сами помните эту шумиху вокруг игры «СИНИЙ кит», а также якобы суицидов среди подростков.

Тогда на них ПЛОТНО НАСЕЛИ правоохранительные органы и нетсталкерам пришлось на время ПРИКРЫТЬ свою лавочку. Однако после этого они уже не смогли восстановиться. Да и мне кажется, что они сами в этом виноваты, т. к. родители сильно боялись за своих детей, а нетсталкеры тупо над этим угорали.

Особенности и ограничения на раздачу трафика

Как раздать интернет на другой телефон, ноутбук или компьютер – этот запрос стал лидером в поисковиках. Какой бы тарифный план не выбрал клиент, практически все операторы вводят существенные ограничения для раздачи мобильного трафика. Есть желание поделиться трафиком – заплати за услугу.

Главной особенностью услуги является условие — раздача мобильного трафика для других устройств разрешается только на тарифах с безлимитным трафиком, с ограничением использования телефона в качестве модема или точки доступа Wi-Fi. Подключить раздачу трафика можно на 1 час или 24 часа на тарифах с предоплатной и постоплатной системе расчета.

Стоимость подключения рассчитывается по следующей тарифной сетке:

- Первое подключение в сутки на 1 час – 0 р.

- Каждое последующее подсоединение до конца суток – 50 р.

- Одноразовое подключение на 24 часа – 150 руб.

Если абоненты не хотят тратить лишние деньги за раздаваемый мобильный трафик можно на свой страх и риск обойти ограничения, воспользоваться рядом альтернативных хитрых способов.

Стоит учитывать, что операторы воспринимают данные действия, как нарушение договора и могут применить к своим клиентам штрафные санкции. Есть несколько продвинутых способов: подкорректировать TTL на устройствах, убрать запрет на модем раздачу через настройки VPN, снять ограничения на торренты.

Как обойти ограничения на торренты через программу VIDALIA .

https://youtube.com/watch?v=b1vmRAFRuBk

На ПК

Меню статьи

На компьютере скрыть свой ip-адрес можно при помощи различных программ и приложений. Некоторые потребуется скачивать отдельно от браузера, другие уже встроены в клиенты и нужно просто узнать, как их включить.

Метод 1: Тор браузер

Tor Browser является самым распространенным клиентом для сокрытия АйПи адреса среди пользователей. Чтобы это сделать, необходимо последовать инструкции:

- Скачать клиент с официального сайта.

- Установить браузер на компьютер.

- Запустить приложение, и выполнить подключение к Тор сети через соответствующую кнопку.

- Когда связь будет установлена, можно смело заходить в интернет, настоящий адрес юзера будет скрыт.

Это очень простой и быстрый способ подменить свой IP[ при выходе в интернет. Но стоит понимать, что без глубокой настройки программы под свои нужды, будет сложно добиться полной безопасности и анонимности.

Метод 2: VPN — Nord VPN

ВПН от Норд считается самым быстрым сервисом, так как при его использовании скорость не снижается, что так характерно для прочих VPN программ. Для того, чтобы использовать возможности приложения, необходимо сделать следующее:

Пользователь может сам выбрать страну для подключения. Это удобно, таким образом есть вероятность подобрать наименее загруженный узел. Помимо этого, Норд ВПН автоматически сбрасывает подключение при любых проблемах с интернетом.

Метод 3: Firefox

Этот браузер не имеет встроенной функции по замене IP пользователя на сторонний. При желании, даже в нем можно реализовать такую задумку. Сделать это возможно путем установки плагина ВПН или ручной замены. Делается она следующим образом:

- В любом поисковике найти свободные прокси-сервера, например здесь. Выбрать один и скопировать его в блокнот.

- Открыть браузер и перейти в дополнительные настройки.

- Перейти к непосредственной настройки сети.

- Поставить галочку на ручную настройку прокси.

- Вставить скопированные данные сервера и порта в соответствующие поля.

- Сохранить изменения.

Такую процедуру потребуется выполнять раз в несколько дней, так как прокси сервера перестают стабильно работать. Неопытным пользователям рекомендуется устанавливать дополнения, они более просты в использовании и не требуют много времени для активации.

Метод 4: Прокси

Использование прокси-серверов позволяет скрыть свой IP адрес в любой программе, что использует интернет. Как правило, достаточно прописать его в штатном браузере, тогда большинство сторонних программ будут использовать тот же путь.

Бесплатные прокси-сервера нужно искать самостоятельно. Делать это необходимо через поисковик, после чего вставить порт и адрес сервера в сетевые настройки программы. Это может быть браузер, скайп и любое другое приложение с выходом в сеть.

Метод 5: Proxifier

Проксифаер — это программа которая позволяет пользователю выходить в интернет через заданный прокси-сервер. Интересно то, что если прописать несколько узлов, то подключение будет проходить через целую цепочку.

Proxifier требуется скачать с официального сайта. Программа не бесплатная и стоит порядка 40$, но есть пробный период в 31 день. После скачивания достаточно ее открыть и вставить в активное окно прокси, которые были найдены самостоятельно. Если есть сомнения в актуальности сервера, то программа может его проверить перед использованием.

Метод 6: Использование чужих сетей

Заходя в сеть через общественный интернет в кафе или гостинице, пользователь также скрывает свой ip-адрес. Но таким образом нельзя обойти блокировку сайтов по географическому признаку.

Метод 7: Hide IP Easy

Эта программа достаточно простая как сама по себе, так и в использовании. После скачивания достаточно открыть ее и кликнуть кнопку “Запустить”. Сразу будет видно, что реальный адрес юзера был скрыт посторонним, так как он отобразится в верхней части окна.

Сколько это стоит

Обычно, Вам нет необходимости дополнительно платить за данную возможность. У Вас будет расходоваться трафик с устройства, которое предоставляет доступ, поэтому, если у Вас подключен тариф с безлимитным интернетом, то нет поводов для беспокойства.

Есть конечно и минусы. Во время раздачи интернета смартфон активно потребляет энергию, поэтому не удивляйтесь, что устройство проработает меньше времени до того как разрядится. Если Вы не часто используете раздачу трафика, то отключайте ее, чтобы сэкономить электроэнергию на Вашем телефоне Android и поддерживать его работу дольше.

Типы раздачи трафика

Мы рассмотрим, как использовать каждый метод. Вот их виды:

- Wi-Fi-модем: раздача через Wi-Fi превращает Ваш телефон в небольшую точку доступа Wi-Fi. Он создает сеть Wi-Fi, через которую Вы подключаетесь с компьютера. Этот метод имеет приличную скорость, и Вы можете подключить более одного устройства, но батарея будет разряжаться быстрее, чем если бы Вы использовали один из следующих вариантов.

- Bluetooth-модем: Bluetooth-модем значительно медленнее Wi-Fi, но он потребляет меньше батареи. Вы можете подключать только одно устройство одновременно через Bluetooth. Этот вариант, вероятно, не стоит использовать, если Вы не пытаетесь растянуть заряд батареи.

- USB-модем: USB-модем имеет самую быструю скорость, но Вам нужно подключить свой телефон к компьютеру с помощью USB-кабеля. Аккумулятор Вашего телефона не будет разряжаться, потому что он будет получать питание от USB-порта Вашего компьютера.

В дополнение к стандартным вариантам раздачи интернета с Android существуют другие способы, которые Вы можете использовать:

- Сторонние приложения: Вы можете установить сторонние приложения и использовать их для раздачи интернета.

- Обратный модем: в редких случаях Вам может потребоваться обмен интернет-соединением Вашего компьютера с телефоном Android. Это полезно, если у Вас есть только проводное Ethernet-соединение и у Вас нет доступа к Wi-Fi.

Далее мы расскажем о каждом из этих способов.

Как попасть в Глубокий или Темный интернет

Со стороны может показаться, что для того чтобы попасть в Глубокий Интернет (Deep Web) нужно быть хакером и обладать какими-то значительными знаниями в области компьютерных сетей. На самом деле все намного проще. Все что вам нужно для того чтобы войти в Темный Интернет это специальный браузер, который называется TOR Browser. Ну и доступ в обычный интернет тоже понадобится, но это и так понятно.

Дальше запускаем скачанный EXE файл и устанавливаем TOR Browser на свой компьютер. Процесс установки данного браузера ничем не отличается от установки других программ, поэтому никаких проблем это не должно вызывать. Просто выбираем русский язык, выбираем папку для установки и ждем пока TOR Browser установится на компьютер.

После установки запускаем TOR Browser и в появившемся окне нажимаем «Соединиться». Таким образом вы подключитесь к сети TOR со стандартными настройками. Такой вариант подключения подходит для большинства случаев. Но, если есть проблемы с обычным подключением, то можно нажать на кнопку «Настроить» и изменить стандартные настройки подключения. Более подробно об этом можно почитать в нашей статье «Как настроить TOR браузер».

После соединения с сетью TOR в TOR браузере должно появиться сообщение «Поздравляем» или «Добро пожаловать». Это означает, что все работает и можно входить в Глубокий Интернет.

Теперь, для того чтобы попасть в Темный Интернет вводим в адресную строку ТОР браузера сайт «thehiddenwiki.org» и заходим на него.

После загрузки сайта thehiddenwiki.org перед вами появится список ссылок на популярные ресурсы в Глубоком Интернете. Перейдите на любой ресурс, и вы уже попали в Глубокий Интернет. Как и было написано в начале статьи, отличить ссылки на ресурсы Глубокого Интернета от обычных ссылок можно по домену первого уровня. Все адреса сайтов в Глубоком Интернете заканчиваются на ONION.

Нужно отметить, что часть ссылок на ресурсы Темного Интернета может не открыться. Это вполне нормально, не стоит удивляться. Это не обычная сеть, здесь не все работает так гладко как вы привыкли.

Deep Web

Сразу скажу, что темой моего доклада не являются технические детали уже существующего «скрытого Интернета» — хотя он уже достаточно велик и разнообразен. Например, та его часть, которую называют «Deep Web» (не видимый для классических поисковиков Веб) по своим размерам в сотни раз больше «поверхностного» Веба. Однако я хочу поговорить не о технологиях, а о мотивах закрытости, особенно в социальных сервисах. Поскольку «пропаганда открытости» — штука идеологическая, то и движение к скрытому Интернету надо начать с понимания «зачем».

Очевидно, что бизнес не то же самое, что научные публикации, и необходимость что-то скрывать в нем останется всегда. В Интернете эта необходимость получила новые стимулы.

Что можно найти в даркнете?

В даркнете есть множество разных ресурсов, в том числе:

- те, что специализируются на утечках баз данных и продаже информации из них: (сотовые операторы, банки, госслужбы);

- анонимные почтовые сервисы;

- порталы для общения и обсуждения любых (в том числе запрещенных) тем;

- ресурсы для продажи товаров, оборот которых ограничен законодательно или вовсе запрещен;

- аналоги социальных сетей;

- онлайн-библиотеки.

Чаще всего в даркнете продают:

- базы данных;

- данные от взломов аккаунтов — почты, социальных сетей, мессенджеров;

- расчетные счета и банковские карты, оформленные на подставных лиц;

- услуги по «пробиву» в базах компаний или госслужб;

- сервисы по обналичиванию и отмыванию денежных средств;

- фальшивые документы;

- анонимные прокси-серверы;

- услуги различных сотрудников и инсайдеров.

Никитин из Group-IB утверждает, что в основном в даркнете представлены различные форумы, которые существуют еще с начала нулевых. «Там огромный пласт киберпреступного сообщества, которое оказывает услуги взлома, нелегального доступа, DDoS-атак и слива баз. Все это можно купить, в том числе, через криптовалюту. Есть специальные посредники, которые гарантируют сделку. У пользователей видны ник и данные о количестве проведенных сделок — это главный показатель того, что человеку можно доверять», — отмечает Никитин.

В скрытый сегмент Сети также перебрались лица, осуществляющие офлайн-торговлю незаконными товарами и прочую преступную деятельность, вплоть до заказных убийств.

В январе 2021 года в Германии закрыли крупнейшую в мире торговую площадку даркнета — DarkMarket. На площадке были зарегистрированы более 500 тыс. человек, которые продавали и покупали запрещенные вещества, фальшивые деньги, украденные кредитные и сим-карты. Всего они совершили более 320 тыс. сделок на сумму €140 млн. Владелец DarkMarket, 34-летний житель Австралии, задержан, а более 20 тыс. серверов в Молдавии и Украине конфискованы.

Не прыгай в кроличью норку, Алиса…

Любопытство, как поговаривают, кошку сгубило. Так что прежде чем бросаться в омут, а в данном конкретном случае — даркнет, стоит сначала прочесть, что там можно найти.

Итак, самые популярные тематики по ту сторону Интернета:

- 18+, секс-услуги;

- социальные сети — также интим-характера;

- политика (актуальная на нынешний момент украинская тематика);

- торговля незаконными средствами (оружие, наркотики, действует валюта bitcoin);

- ворованные базы данных, украденные данные банковских карт;

- закрытые ресурсы, доступ к которым блокирован даже большинству пользователей «даркнета».

Что такое Темный или Глубокий Интернет

Для начала нужно коротко разобраться с тем, что такое Глубокий Интернет и что такое Темный Интернет. C этими терминами много путаницы, но говорить по простому, то эти два названия обозначают одно и тоже, а именно скрытую часть Всемирной сети Интернет.

Разные части этого Глубокого Интернета работают по разным принципам. Иногда это просто сайты, которые не индексируются поисковыми системами и поэтому доступны только по прямой ссылке. Иногда это сайты для доступа, к которым нужно знать пароль. А в некоторых случаях это сайты, работающие в сети TOR.

В данной статье мы расскажем о том, как попасть в эту часть Темного Интернета, которая работает на основе сети TOR. Сеть TOR это компьютерная сеть, которая работает поверх обычного Интернета и использует принцип луковой маршрутизации. Вся информация TOR сети шифруется и передается через несколько промежуточных серверов, для того чтобы было труднее отследить место нахождения и личность пользователя.

Ресурсы в сети TOR имеют собственный домен верхнего уровня – ONION. Конечно, данный домен нигде официально не зарегистрирован, но это не мешает им пользоваться, если на компьютере установлено программное обеспечение для работы с TOR сетью. Благодаря данному домену очень легко отличить ссылки на обычные веб-сайты в обычном Интернете от ссылок на ресурсы Темного Интернета в сети TOR.

Чем опасен Даркнет и почему его нельзя заблокировать?

Начнем с того, что в Даркнете вообще отсутствуют какие-либо законы, поэтому там твориться настоящий хаос. Например, я лично видел на одном форуме видеоролик, где полуголая женщина довила хомяков . Жесть, но целевой аудитории данного форума это видео пришлось по вкусу.

Ну или еще в Даркнете ходит байка о «редрумах», в которых якобы по просьбам участников стрима, администрация видеотрансляции пытает людей. Однако никаких фактов их существования пока никому не удалось отыскать.

Но все это меркнет на фоне хакеров и мошенников в ТЕНЕВОЙ СЕТИ. Там их просто пруд пруди, поэтому без соответствующих знаний вас быстро деанонимизируют или скомпрометируют. В связи с этим, прежде чем туда лесть — рекомендую ознакомиться с базовыми средствами защиты устройства.

Но самое смешное то, что все знают о том, что с помощью Даркнета наркоманы покупают наркотики, а наркодилеры их там продают. Однако с этим пока никто и ничего не может поделать. Ну, а связано это с тем, что у нашего государства , чтобы запретить Тор и сдержать русского человека.

Дело в том, что для этого нужны деньги на закупку DPI-оборудования, коим владеет только Китай. Но даже В этом Случае Можно ПРОКЛАДЫВАТЬ МОСТЫ с помощью скрытых ретрансляторов и затем подключаться к скрытой сети Тор.

То есть, в этом случае государство рискует выбросить деньги на ветер. Хотя, например, в Белоруссии заблокировали Тор, но команда Tor Project сразу же понаделала мосты специально для этой страны. Таким образом, несмотря на блокировку Жители Белоруссии ПРОДОЛЖАЮТ Пользоваться Данной Сетью.

Bluetooth-модем

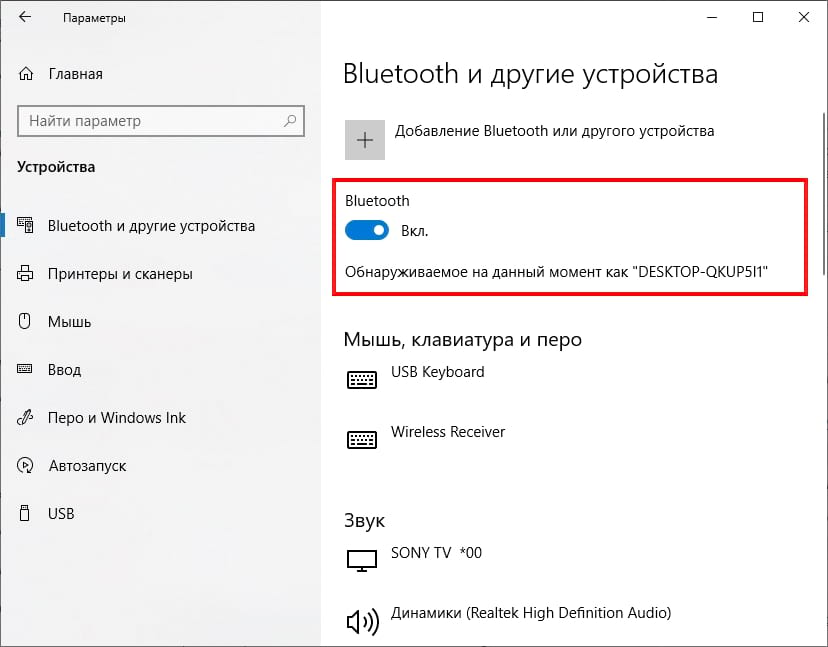

Вы также можете выбрать модем через соединение Bluetooth. Если Ваш ноутбук имеет встроенный Bluetooth, Вы можете включить Bluetooth на Вашем телефоне и включить Bluetooth-модем.

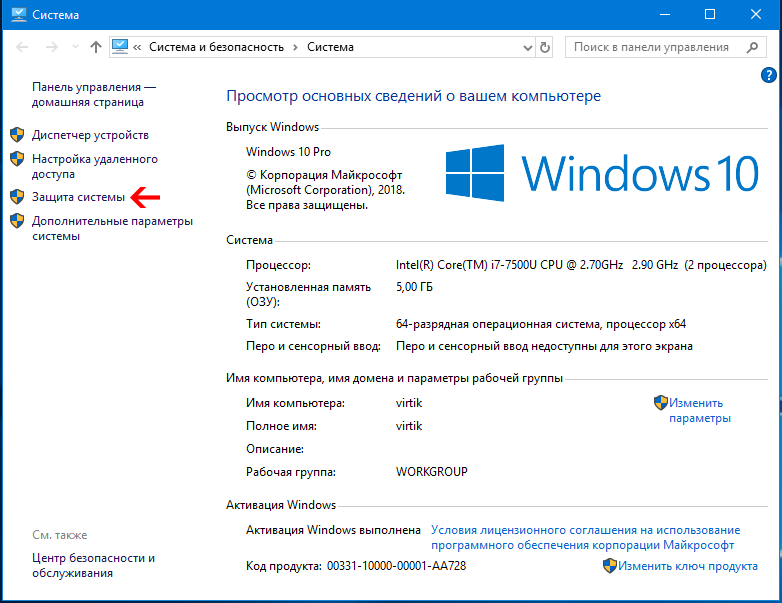

Во-первых, Вам необходимо подключить компьютер к телефону. В Windows 10 откройте меню Bluetooth и убедитесь, что устройство доступно для обнаружения.

В телефоне перейдите в настройки Bluetooth и найдите новые устройства для сопряжения. Подождите, пока Ваш компьютер появится. Когда он появится, нажмите на него, чтобы начать процесс сопряжения.

Когда оба устройства начнут обмениваться данными, Вы получите подсказку для каждого запроса, чтобы подтвердить, что уникальный код одинаков на устройствах. Если это так (и должно быть так), нажмите «Соединить» как на телефоне, так и на компьютере. После этого они должны быть подключены через Bluetooth.

Теперь, когда устройства соединены, Вы почти готовы использовать функцию Bluetooth-модема. Сначала вернитесь к экрану «Режим модема» на телефоне, затем включите Bluetooth-модем.

Вернувшись к компьютеру, щелкните правой кнопкой мыши значок Bluetooth на панели задач и выберите «Присоединиться к личной сети (PAN)».

Когда откроется это меню, Ваш телефон должен присутствовать в списке. Нажмите на него, затем в раскрывающемся списке «Подключаться через». Выберите «Точка доступа».

Теперь Вы можете использовать соединение Bluetooth для доступа в Интернет.

Не получается найти в поиске, что делать?

Чтобы наполнять свой блог интересной информацией, мне часто приходится использовать альтернативные источники данных. Даже если использовать Яндекс и Google, этого может быть недостаточно.

Когда требуется «копнуть глубже», пригождаются следующие способы:

- Первым делом найдите список поисковых систем и попробуйте провести поиск по каждой из них. Алгоритмы везде разные, поэтому результаты отличаются. Желательно использовать иностранные проекты и пользоваться переводчиками, так удается найти намного больше.

- Поиск по базам данных – поисковые системы могут не индексировать базы данных, а в них часто находится много полезной информации (всё и в одном месте). Сначала попробуйте просто ввести запрос типа «База данных фарфоровой продукции». Если это не помогает, используйте специальные поисковики для баз данных Ipl.org и Directsearch.net.

- Архивы и библиотеки – могут располагать информацией, которой ещё нет в интернете. Книги в большинстве своем отсканированы, но почти в каждой библиотеке есть отдельный архив. Люди стали забывать о существовании реальных библиотек, но напрасно.

- Закрытые сайты – могут хранить ценную информацию, а получить к ним доступ можно через Archive.org. Это крупнейшая база данных, куда добавлены страницы сайтов за много лет. Здесь вы можете найти площадки, которые уже давно не работают, но тексты на них никуда не делись, они в архиве.

- Приватная сеть – речь идет о сети Tor, в которую вы можете вступить, при использовании браузера с тем же названием. К примеру, некоторые владельцы сайтов ограничивают доступ к ресурсам, делая их закрытыми от людей, попадающих под разные категории, а здесь все они снимаются (скачивайте браузер на Torproject.org).

- После установки браузера Тор, обязательно посетите его энциклопедию. Она открывается только в одном браузере и в ней собрано огромное количество информации. Также проводите поиск через сервисы Torch и TorSearch.

В одиночку искать что-то всегда сложно, поэтому не забывайте, что можно попросить помощи у других пользователей. Используйте любые сайты (например, лучшие SEO форумы), чтобы попросить людей, предоставить вам какую-нибудь информацию.

Провести глубокий поиск в интернете или воспользоваться Deep Web не сложно, а теперь вы знаете хитрости, помогающие найти ту информацию, которой нет в обычных поисковых системах.

Вам также будет интересно: — Поисковый спам, что это такое? — Операторы поисковых систем — Какие есть поисковые системы?

История создания интернета

Идея соединения между собой нескольких компьютеров появилась еще при их создании, но сделали это лишь в 1 969 году. Соединили между собой два ПК из разных университетов — ПК Sigma 7 из Калифорнии с ПК SDS 940 в Стэнфорде.

Так, в далеком 1 969 году, была создана самая первая в мире сеть — ARPANET. Она была закрытой для большинства и больше применялась для военных нужд. Чтобы обеспечивать качественную передачу данных в 1 983 году в ней начали использовать проколы TCP/IP — которыми мы до сих пор пользуемся.

Используя сильные стороны и удачные решения ARPANET в 1 984 году национальным научным фондом США была создана уже более открытая и современная сеть — NSFNet. Использовали ее для установления связи между вычислительными центрами и институтами посредством компьютеров. Подключение к ней было довольно свободным, поэтому уже к 1 992 году к ней было подключено уже более 7 500 тысяч других мелких сеток. Некоторые были и из разных стран.

ARPANET просуществовала до 1 990 года, после чего полностью уступила место более современной NSFNet. За год до этого, в 1 989 году британский специалист Тим Бернерс-Ли начал реализацию своей концепции всемирной паутины и начал разработку протокола HTTP для TCP/IP, языка гипертекста — HTML, идентификаторов адресов — URI и браузера. Назвал он свой проект — World Wide Web.

В 1 990 году всемирная паутина вышла в свет и стала доступна для исследовательских учреждений. Первый браузер вышел тогда же и назывался WordWideWeb.

В 1 991 году всемирная паутина вышла в общий доступ для всех компьютеров, соединенных с интернетом. А, в 1 993 году вышел в свет первый графический браузер Windows NCSA Mosaic, на основе которого были созданы браузеры Internet Explorer и другие. Именно благодаря появлению всемирной паутины, браузеров, возможности создавать сайты — популярность интернета начала расти огромными темпами. Люди смогли не просто общаться между компьютерами по сети, а получили полноценное медиа пространство с практически безграничными возможностями для обмена информацией в удобном — графическом виде.

Так, теперь в интернете можно:

- Читать книги, статьи — любую литературу

- Смотреть фильмы и другие видеоролики

- Играть в игры

- Общаться с пользователями из любой страны

- и многое другое

С этого момента Internet стал приобретать нынешний вид и развиваться бешеными темпами. А всемирной паутиной мы пользуемся с вами каждый день. Маршрутизацией трафика с 1 995 года начали заниматься привычные нам провайдеры, а NSFNet вернулась к тому, с чего начинала — к исследовательской деятельности.

Заключение

Темная сторона интернета не так нужна обычному пользователю. Все что нужно, можно найти и в простой паутине.

Тема приватности и защиты частной жизни от посягательств различного уровня в последнее время стала особенно актуальной. Информацию о запросах и не только собирает Google, социальные сети (вроде Facebook) передают накопленные массивы данных о пользователях сторонним компаниям, правительство ужесточает контроль над передаваемыми через сеть сведениями. Все это заставляет искать иные способы общения, когда разговор или другие действия останутся действительно приватными. Результатом стало развитие методов шифрования, средств сохранения анонимности в сети и появление скрытой от обычных пользователей части всемирной паутины. Сегодня разберемся с такой сложной темой как Даркнет: что это такое и как попасть с телефона Андроид.

Внимание! Вся информация в данной статье носит исключительно справочный характер. Она не может рассматриваться как руководство к действию или совершению противозаконных деяний

За любые последствия использования информации из этого материала вы отвечаете самостоятельно. Даркнет может использоваться для легальных целей. Но также он может использоваться и различного рода мошенниками и преступниками. И это точно не развлечение, поскольку последствия необдуманного использования и даже факт входа в Даркнет могут быть крайне серьезными. Если вы не в состоянии удержаться от соблазна, пожалуйста, не читайте дальше.