Настройка и использование интеграции active directory для назначения агентаhow to configure and use active directory integration for agent assignment

Содержание:

- ОбновленияUpdates

- Можно ли развернуть Windows Admin Center на компьютере с Windows 10?Can I deploy Windows Admin Center on a Windows 10 computer?

- Правильная настройка WINS

- ОбзорOverview

- DHCPDHCP

- Виртуальные коммутаторыVirtual Switches

- What is Active Directory Users and Computers (ADUC)?

- Использование тегов для Организации подключенийUsing tags to organize your connections

- СимптомыSymptoms

- Роли и компонентыRoles and Features

- Как работают активные директории

- Установка RSAT в Windows 10

- Роли мастеров операций уровня домена

- Узнайте, какую пользу приносит Windows Admin Center клиентамSee how customers are benefitting from Windows Admin Center

- Преимущества перехода на Windows Server 2008 R2

- Category Archives: Active directory, GPO, CA

ОбновленияUpdates

Обновления позволяют управлять обновлениями Microsoft и (или) Windows на компьютере или сервере.Updates allows you to manage Microsoft and/or Windows Updates on a computer or server.

КомпонентыFeatures

В обновлениях поддерживаются следующие функции:The following features are supported in Updates:

- Просмотр доступных обновлений Windows или МайкрософтView available Windows or Microsoft Updates

- Просмотр списка журнала обновленийView a list of update history

- Установка обновленийInstall Updates

- Проверка обновлений в Интернете с Центр обновления МайкрософтCheck online for updates from Microsoft Update

- Управление интеграцией Управление обновлениями AzureManage Azure Update Management integration

Можно ли развернуть Windows Admin Center на компьютере с Windows 10?Can I deploy Windows Admin Center on a Windows 10 computer?

Да, Windows Admin Center можно установить на ОС Windows 10 (версии 1709 или более поздней), запущенной в режиме рабочего стола.Yes, Windows Admin Center can be installed on Windows 10 (version 1709 or later), running in desktop mode. Windows Admin Center можно также установить на сервере с Windows Server 2016 и более новой версии в режиме шлюза, а затем получить доступ через веб-браузер с компьютера с Windows 10.Windows Admin Center can also be installed on a server with Windows Server 2016 or greater in gateway mode, and then accessed via a web browser from a Windows 10 computer. Дополнительные сведения о вариантах установки.Learn more about installation options.

Правильная настройка WINS

WINS — это компонент операционной системы, который помогает сопоставлять цифровые IP адреса с буквенными названиями сетевых имен. Если он не работает или работает неправильно, то возможны проблемы в виде недоступности доменных служб. Для установки правильных настроек следуйте такой инструкции:

- Перейдите в центр управления сетями, где справа есть ссылка на изменение параметров адаптера.

- Отметьте активное локальное подключение и зайдите в его свойства.

- Теперь перейдите в свойства протокола интернета TCP/IP версии 4.

- Внизу нажмите кнопку «Дополнительно».

- Зайдите на вкладку WINS и проверьте, чтобы были выбраны настройки по умолчанию для параметров NetBios.

ОбзорOverview

Обзор позволяет просматривать текущее состояние ЦП, памяти и производительности сети, а также выполнять операции и изменять параметры на целевом компьютере или сервере.Overview allows you to see the current state of CPU, memory, and network performance, as well as perform operations and modify settings on a target computer or server.

КомпонентыFeatures

В обзоре диспетчер сервера поддерживаются следующие функции:The following features are supported in Server Manager Overview:

- Просмотр сведений о сервереView server details

- Просмотр активности ЦПView CPU activity

- Просмотр активности памятиView memory activity

- Просмотр сетевых операцийView network activity

- Перезапуск сервераRestart server

- Завершение работы сервераShutdown server

- Включить метрики диска на сервереEnable disk metrics on server

- Изменение идентификатора компьютера на сервереEdit Computer ID on server

- Просмотрите IP-адрес контроллера BMC с помощью гиперссылки (требуется BMC-совместимая с IPMI).View BMC IP address with hyperlink (requires IPMI-compatible BMC).

Просмотр отзывов и предлагаемых функций для обзора сервера.View feedback and proposed features for Server Overview.

DHCPDHCP

DHCP позволяет управлять подключенными устройствами на компьютере или сервере.DHCP allows you to manage connected devices on a computer or server.

КомпонентыFeatures

- Создание, Настройка и Просмотр областей IPV4 и IPV6Create/configure/view IPV4 and IPV6 scopes

- Создание исключений адресов и настройка начального и конечного IP-адресовCreate address exclusions and configure start and end IP address

- Создание резервирования адресов и настройка MAC-адреса клиента (IPV4), DUID и IAID (IPV6)Create address reservations and configure client MAC address (IPV4), DUID and IAID (IPV6)

Просмотрите Отзывы и предлагаемые функции для DHCP.View feedback and proposed features for DHCP.

Виртуальные коммутаторыVirtual Switches

Виртуальные коммутаторы позволяют управлять виртуальными коммутаторами Hyper-V на компьютере или сервере.Virtual Switches allows you to manage Hyper-V virtual switches on a computer or server.

КомпонентыFeatures

Виртуальные коммутаторы поддерживают следующие функции.The following features are supported in Virtual Switches:

- Просмотр и поиск виртуальных коммутаторов на сервереBrowse and search Virtual Switches on a server

- Создание нового виртуального коммутатораCreate a new Virtual Switch

- Переименование виртуального коммутатораRename a Virtual Switch

- Удаление существующего виртуального коммутатораDelete an existing Virtual Switch

- Изменение свойств виртуального коммутатораEdit the properties of a Virtual Switch

What is Active Directory Users and Computers (ADUC)?

Active Directory Users and Computers is a Microsoft Management Console (MMC) snap-in which Windows users use to administer and publish information in the directory. This snap-in will get installed if you are trying to promote a server to the domain controller. With the help of this valuable Microsoft Management Console component, you will be able to:

(1) Manage Users: Create new user accounts or manage existing user accounts (Understanding User Accounts, Create a New User Account, Reset a User Password, Copy a User Account, Move a User Account, Set Logon Hours, Disable or Enable a User Account, Map a Certificate to a User Account, Change a User’s Primary Group, Delete a User Account).

(2) Manage Groups: You can use Active Directory Users and Computers to create new groups or manage existing groups (Understanding Group Accounts, Create a New Group, Add a Member to a Group, Convert a Group to Another Type, Change Group Scope, Delete a Group, Find Groups in Which a User is a Member, Assign User Rights to a Group in AD DS).

(3) Manage Computers: Create new computer accounts or manage existing computer accounts (Understanding Computer Accounts, Create a New Computer Account, Add a Computer Account to a Group, Delete a Computer Account, Manage a Remote Computer, Move a Computer Account, Reset a Computer Account, Disable or Enable a Computer Account).

(4) Manage Domains: Connect to a specific domain or domain controller and view or manage the directory information for that domain or domain controller (Understanding Domains. Manage a Different Domain, Manage the Domain Using a Different Domain Controller).

(5) Manage Organizational Units: Create new organizational units (OUs) and containers or manage existing OUs and containers (Understanding Organizational Units, Create a New Organizational Unit, Delete an Organizational Unit, Move an Organizational Unit, Delegate Control of an Organizational Unit).

Even, you will also get information like security identifier along with the right of the objects in active directory. Once you have installed active directory domain services role and have also provided server as the domain controller, you can simply run dsa.msc in the run console of your computer.

You will find many tutorials on the internet which will help in installing active directory users and computers for Windows 10 computer. However, some will help completely you and some won’t. We did a little research and came with exact working steps which will perfectly help you to install active directory users and computers snap-in Windows 10.

You might also like: How to Fix MMC could not create the snap-in Windows 10

Теги можно использовать для поиска и фильтрации связанных серверов в списке подключений.You can use tags to identify and filter related servers in your connection list. Это позволяет просматривать подмножество серверов в списке подключений.This allows you to see a subset of your servers in the connection list. Это особенно удобно при наличии большого числа подключений.This is especially useful if you have many connections.

- Выберите сервер или несколько серверов в списке все подключенияSelect a server or multiple servers in the All Connections list

- В разделе все подключения щелкните изменить теги .Under All Connections, click Edit Tags

Панель изменение тегов подключения позволяет изменять, добавлять или удалять теги выбранных соединений.The Edit Connection Tags pane allows you to modify, add, or remove tags from your selected connection(s):

-

Чтобы добавить новый тег к выбранным соединениям, выберите Добавить тег и введите имя тега, который вы хотите использовать.To add a new tag to your selected connection(s), select Add tag and enter the tag name you would like to use.

-

Чтобы пометить выбранные соединения с существующим именем тега, установите флажок рядом с именем тега, который вы хотите применить.To tag the selected connections with an existing tag name, check the box next to the tag name you wish to apply.

-

Чтобы удалить тег из всех выбранных подключений, снимите флажок рядом с тегом, который вы хотите удалить.To remove a tag from all selected connections, uncheck the box next to the tag you wish to remove.

-

Если к подмножеству выбранных соединений применяется тег, флажок отображается в промежуточном состоянии.If a tag is applied to a subset of the selected connections, the check box is shown in an intermediate state. Можно щелкнуть поле, чтобы проверить его и применить тег ко всем выбранным подключениям, или щелкнуть еще раз, чтобы снять его, и удалить тег из всех выбранных подключений.You can click the box to check it and apply the tag to all selected connections, or click again to uncheck it and remove the tag from all selected connections.

Фильтрация подключений по тегуFilter connections by tag

После добавления тегов в одно или несколько подключений к серверу можно просмотреть теги в списке подключений и отфильтровать список подключений по тегам.Once tags have been added to one or more server connections, you can view the tags on the connection list, and filter the connection list by tags.

-

Чтобы выполнить фильтрацию по тегу, щелкните значок фильтра рядом с полем поиска.To filter by a tag, select the filter icon next to the search box.

Можно выбрать «или», «и» или «не», чтобы изменить поведение фильтра для выбранных тегов.You can select «or», «and», or «not» to modify the filter behavior of the selected tags.

СимптомыSymptoms

Коды ошибок 8467 или 8468 или их шестнадцатеричные, символьные или строковые эквиваленты регистрируются в различных диалоговых окнах и в событии с ИДЕНТИФИКАТОРом 2974 в журнале событий служб каталогов.Error codes 8467 or 8468 or their hex, symbolic or string equivalents are logged in various on-screen dialogues and in event ID 2974 in the Directory Services event log. Попытка создать дубликат имени участника-пользователя или SPN блокируется только в следующих случаях.The attempt to create a duplicate UPN or SPN is blocked only under the following circumstances:

Запись обрабатывается контроллером домена Windows Server 2012 R2The write is processed by a Windows Server 2012 R2 DC

Таблица SEQ таблица номер \ * Арабский 2: коды ошибок имени участника-пользователя и имени участника-службыTable SEQ Table \* ARABIC 2: UPN and SPN uniqueness error codes

| DecimalDecimal | HexHex | СимволическиеSymbolic | СтрокаString |

|---|---|---|---|

| 84678467 | 21C721C7 | ERROR_DS_SPN_VALUE_NOT_UNIQUE_IN_FORESTERROR_DS_SPN_VALUE_NOT_UNIQUE_IN_FOREST | Не удалось выполнить операцию, так как значение имени субъекта-службы, указанное для добавления или изменения, не является уникальным для всего леса.The operation failed because SPN value provided for addition/modification is not unique forest-wide. |

| 86488648 | 21C821C8 | ERROR_DS_UPN_VALUE_NOT_UNIQUE_IN_FORESTERROR_DS_UPN_VALUE_NOT_UNIQUE_IN_FOREST | Операцию не удалось выполнить, так как значение имени участника-пользователя, предоставленное для добавления или изменения, не является уникальным в пределах леса.The operation failed because UPN value provided for addition/modification is not unique forest-wide. |

Роли и компонентыRoles and Features

Роли и компоненты позволяют управлять ролями и компонентами на сервере.Roles and Features allows you to manage roles and features on a server.

КомпонентыFeatures

В ролях и компонентах поддерживаются следующие возможности.The following features are supported in Roles and Features:

- Просмотр списка ролей и компонентов на сервереBrowse list of roles and features on a server

- Просмотр сведений о роли или функцииView role or feature details

- Установка роли или компонентаInstall a role or feature

- Удаление роли или компонентаRemove a role or feature

Просмотр отзывов и предлагаемых функций для ролей и компонентов.View feedback and proposed features for Roles and Features.

Как работают активные директории

Основными принципами работы являются:

- Авторизация, с помощью которой появляется возможность воспользоваться ПК в сети просто введя личный пароль. При этом, вся информация из учетной записи переносится.

- Защищенность. Active Directory содержит функции распознавания пользователя. Для любого объекта сети можно удаленно, с одного устройства, выставить нужные права, которые будут зависеть от категорий и конкретных юзеров.

- Администрирование сети из одной точки. Во время работы с Актив Директори сисадмину не требуется заново настраивать все ПК, если нужно изменить права на доступ, например, к принтеру. Изменения проводятся удаленно и глобально.

- Полная интеграция с DNS. С его помощью в AD не возникает путаниц, все устройства обозначаются точно так же, как и во всемирной паутине.

- Крупные масштабы. Совокупность серверов способна контролироваться одной Active Directory.

- Поиск производится по различным параметрам, например, имя компьютера, логин.

Объекты и атрибуты

Объект — совокупность атрибутов, объединенных под собственным названием, представляющих собой ресурс сети.

Атрибут — характеристики объекта в каталоге. Например, к таким относятся ФИО пользователя, его логин. А вот атрибутами учетной записи ПК могут быть имя этого компьютера и его описание.

Пример:

“Сотрудник” – объект, который обладает атрибутами “ФИО”, “Должность” и “ТабN”.

Контейнер и имя LDAP

Контейнер — тип объектов, которые могут состоять из других объектов. Домен, к примеру, может включать в себя объекты учетных записей.

Основное их назначение — упорядочивание объектов по видам признаков. Чаще всего контейнеры применяют для группировки объектов с одинаковыми атрибутами.

Почти все контейнеры отображают совокупность объектов, а ресурсы отображаются уникальным объектом Active Directory. Один из главных видов контейнеров AD — модуль организации, или OU (organizational unit). Объекты, которые помещаются в этот контейнер, принадлежат только домену, в котором они созданы.

Облегченный протокол доступа к каталогам (Lightweight Directory Access Protocol, LDAP) — основной алгоритм подключений TCP/IP. Он создан с целью снизить количество нюанс во время доступа к службам каталога. Также, в LDAP установлены действия, используемые для запроса и редактирования данных каталога.

Дерево и сайт

Дерево доменов – это структура, совокупность доменов, имеющих общие схему и конфигурацию, которые образуют общее пространство имен и связаны доверительными отношениями.

Лес доменов – совокупность деревьев, связанных между собою.

Сайт — совокупность устройств в IP-подсетях, представляющая физическую модель сети, планирование которой совершается вне зависимости от логического представления его построения. Active Directory имеет возможность создания n-ного количества сайтов или объединения n-ного количества доменов под одним сайтом.

https://youtube.com/watch?v=fojHlsyGQqA

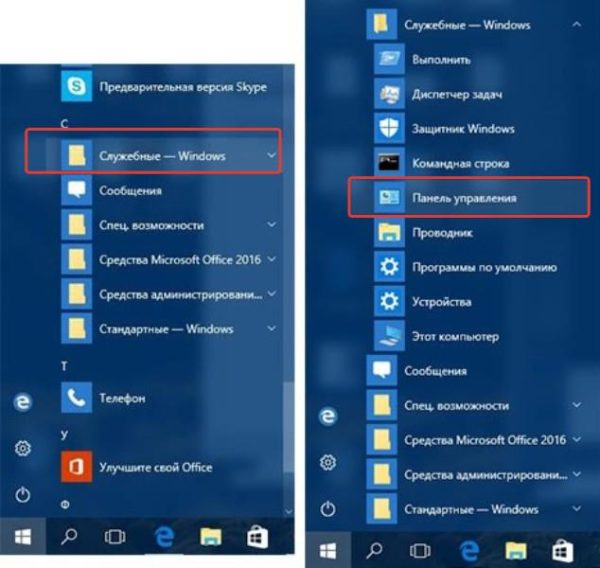

Установка RSAT в Windows 10

Это проще чем заставлять пользователя разбираться с инструкциями и самостоятельно заполнять параметры подключения. CMAK является компонентом Windows Server, процесс установки при помощи Диспетчера сервера стандартен. В мастере отмечаем пункт “Пакет администрирования диспетчера подключений RAS” (RAS Connection Manager Administration Kit (CMAK)). По окончании одноименный ярлык появится в меню Администрирование. В Win 7/8 установить CMAK можно через Панель управления > Программы > Включение или отключение компонентов Windows. После вызова СМАК предстоит ответить на несколько простых вопросов. По ходу можно создать новый профиль, редактировать старый или объединять профили. Кроме этого предстоит выбирать ОС для которой предназначен профиль. Для современных версий Windows выбираем Vista в этом случае обеспечивается поддержка протокола SSTP. Далее все стандартные настройки при VPN подключении: указываем имя службы и файла, задаем один или несколько VPN серверов, к которым может подключаться пользователь, разрешаем или запрещаем общий доступ к файлам и принтерам, IP адреса DNS и WINS серверов. В некоторых сетях при проверке подлинности используется имя сферы (Realm name), например в Windows это имя AD домена (user@domain.com). Мастер позволяет задать такое имя сферы, которое будет автоматически добавлено к логину. Установкой соответствующих флажков можно сделать это подключение основным шлюзом и активировать сжатие IP заголовков. Настройки безопасности производятся в одноименной вкладке. Здесь указываем, обязательно ли использовать шифрование, отмечаем необходимые методы аутентификации. Список “Стратегия VPN” позволяет указать какой метод будет использован при подключению к VPN серверу. Возможно два варианта: только один протокол или перебор протоколов до успешной активации соединения. Также мастер позволяет задать номера для подключения к dial-up серверу и их автоматическое обновление, изменить таблицу маршрутизации, параметры прокси для IE. Кроме стандартных установок можем прописать действия, которые следует выполнить на разных этапах подключения клиента, задать значки, указать файл справки, сведения о поддержке и дополнительные файлы. При создании профиля службы мастер CMAK копирует все входящие в этот профиль файлы в Program Files\CMAK\Profiles. Далее рассылаем файл пользователям или копируем его в место, с которого они могут его скачать. Пользователь просто запускает файл, после чего значок нового соединения будет добавлен в Сетевые подключения и появляется окно регистрации, в котором необходимо ввести свой логин и пароль.

Роли мастеров операций уровня домена

- Мастер относительных идентификаторов RID

- Эмулятор главного контроллера домена PDC

- Мастер инфраструктуры

Мастер RID

Таблица 1. Структура элемента идентификатора

| Элемент идентификатора SID | Описание |

| S1 | Указывает ревизию SID. В настоящее время для SID используется только одна ревизия |

| 5 | Указывает центр выдачи принципала безопасности. Значение 5 всегда указывается для доменов Windows NT, Windows 2000, Windows 2003, Windows 2008 и Windows 2008 R2 |

| Y1-Y2-Y3 | Часть идентификатора SID домена. Для принципалов безопасности, созданных в домене этот элемент идентификатора идентичен |

| Y4 | Относительный идентификатор (RID) для домена, который представляет имя пользователя или группы. Этот элемент генерируется из пула RID на контроллере домена во время создания объекта |

«Active Directory – пользователи и компьютеры»Ntdsutil.exefSMORoleOwner

Эмулятор PDC

эмулятор PDC

- Участие в репликации обновлений паролей домена. При изменении или сбросе пароля пользователя, контроллер домена, вносящий изменения, реплицирует это изменение на PDC-эмулятор посредством срочной репликации. Эта репликация гарантирует, что контроллеры домена быстро узнают изменённый пароль. В том случае, если пользователь пытается войти в систему сразу после изменения пароля, контроллер домена, отвечающий на этот запрос, может ещё не знать новый пароль. Перед тем как отклонить попытку входа, этот контроллер домена направляет запрос проверки подлинности на PDC-эмулятор, который проверяет корректность нового пароля и указывает контроллеру домена принять запрос входа. Это означает, что каждый раз при вводе пользователем неправильного пароля проверка подлинности направляется на PDC-эмулятор для получения окончательного заключения;

- Управление обновлениями групповой политики в домене. Как вы знаете, для управления большинства настройками в конфигурации компьютеров и пользователей вашей организации применяются групповые политики. В том случае, если объект групповой политики модифицируется на двух контроллерах домена приблизительно в одинаковое время, то впоследствии, могут возникать конфликты между двумя версиями, которые не разрешаются при репликации объектов групповых политик. Во избежание таких конфликтов, PDC-эмулятор действует следующим образом: при открытии объекта групповой политики, оснастка редактора управления групповой политики привязывается к контроллеру домена, выполняющего роль PDC и все изменения объектов GPO по умолчанию вносятся на PDC-эмулятор;

- Выполнение функции центрального браузера домена. Для обнаружения сетевых ресурсов клиенты используют Active Directory. При открытии окна «Сеть» в операционной системе отображается список рабочих групп и доменов. После того как пользователь откроет указанную рабочую группу или домен он сможет увидеть список компьютеров. Эти списки генерируются посредством службы браузера, и в каждом сетевом сегменте ведущий браузер создаёт список просмотра с рабочими группами, доменами и серверами данного сегмента. После чего центральный браузер объединяет списки всех ведущих браузеров для того, чтобы клиентские машины могли просмотреть весь список просмотра. Думаю, из всех функций эмулятора PDC у вас могут возникнуть вопросы, связанные непосредственно с центральным браузером домена, поэтому, данная тема будет подробно рассмотрена в отдельной статье;

- Обеспечение главного источника времени домена. Так как службы Active Directory, Kerberos, DFS-R и служба репликации файлов FRS используют штампы времени, во всех системах домена необходима синхронизация времени. PDC-эмулятор в корневом домене леса служит ведущим источником времени всего леса. Остальные контроллеры домена синхронизируют время с PDC-эмулятором, а клиентские компьютеры – со своими контроллерами доменов. Гарантию за соответствие времени несёт иерархическая служба синхронизации, которая реализована в службе Win32Time.

«Active Directory – пользователи и компьютеры»Ntdsutil.exefSMORoleOwner

Узнайте, какую пользу приносит Windows Admin Center клиентамSee how customers are benefitting from Windows Admin Center

«Windows Admin Center сократил время и усилия, которые мы затрачиваем на работу с системой управления, более чем на 75 %».» has decreased our time/effort in managing the management system by over 75%.»(Рэнд Моримото (Rand Morimoto), президент, Convergent Computing)- Rand Morimoto, President, Convergent Computing

«Благодаря Windows Admin Center мы можем управлять оборудованием наших клиентов удаленно с помощью портала на HTML5 без каких-либо проблем, а полная интеграция с Azure Active Directory позволяет повысить безопасность благодаря многофакторной идентификации».»Thanks to , we can manage our customers remotely from HTML5 portal without problem and with the full integration with Azure Active Directory, we are able to increase the security thanks to the Multi-Factor Authentication.»(Сильвио ди Бенедетто (Silvio Di Benedetto), основатель и старший консультант, Inside Technologies)- Silvio Di Benedetto, Founder and Senior Consultant, Inside Technologies

«Мы смогли развертывать SKU более эффективным путем, повысив эффективность работы с ресурсами, безопасность и автоматизацию, при этом мы по-прежнему обеспечиваем хорошую производительность и снижаем число ошибок, которые могут возникнуть при использовании только сценариев».“We have been able to deploy SKUs in a more effective way, improving resource efficiency, security and automation while still achieving a good degree of productivity and reducing errors that can happen when relying on scripting only.” (Гильельмо Менгора (Guglielmo Mengora), основатель и генеральный директор, VaiSulWeb)- Guglielmo Mengora, Founder and CEO, VaiSulWeb

«Благодаря наши клиенты, особенно на рынке SMB, теперь имеют удобные средства для управления своей внутренней инфраструктурой.“With customers especially in the SMB market now have an easy to use tool to manage their internal infrastructure. Это минимизирует административную работу и экономит много времени.This minimizes administrative efforts and saves a lot of time. А самое лучшее вот что: Windows Admin Center не требует дополнительных лицензионных выплат!»And the best of it: there are no additional license fees for !” (Гельмут Отто (Helmut Otto), управляющий директор, SecureGUARD)- Helmut Otto, Managing Director, SecureGUARD

Преимущества перехода на Windows Server 2008 R2

Даже если в вашей компании уже развёрнута служба каталогов Active Directory на базе Windows Server 2003, то вы можете получить целый ряд преимуществ, перейдя на Windows Server 2008 R2. Windows Server 2008 R2 предоставляет следующие дополнительные возможности:

-

Контроллер домена только для чтения RODC (Read-only Domain Controller). Контроллеры домена хранят учётные записи пользователей, сертификаты и много другой конфиденциальной информации. Если серверы расположены в защищённых ЦОД-ах, то о сохранности данной информации можно быть спокойным, но что делать, если котроллер домена стоит в филиале в общедоступном месте. В данном случае существует вероятность, что сервер украдут злоумышленники и взломают его. А затем используют эти данные для организации атаки на вашу корпоративную сеть, с целью кражи или уничтожения информации. Именно для предотвращения таких случаев в филиалах устанавливают контролеры домена только для чтения (RODC). Во-первых RODC-контроллеры не хранят пароли пользователей, а лишь кэшируют их для ускорения доступа, а во-вторых они используют одностороннюю репликацию, только из центральных серверов в филиал, но не обратно. И даже, если злоумышленники завладеют RODC контроллером домена, то они не получат пароли пользователей и не смогут нанести ущерб основной сети.

-

Восстановление удалённых объектов Active Directory. Почти каждый системный администратор сталкивался с необходимостью восстановить случайно удалённую учётную запись пользователя или целой группы пользователей. В Windows 2003 для этого требовалось восстанавливать службу каталогов из резервной копии, которой зачастую не было, но даже если она и была, то восстановление занимало достаточно много времени. В Windows Server 2008 R2 появилась корзина Active Directory. Теперь при удалении пользователя или компьютера, он попадает в корзину, из которой он может быть восстановлен за пару минут в течение 180 дней с сохранением всех первоначальных атрибутов.

-

Упрощённое управление. В Windows Server 2008 R2 были внесены ряд изменений, значительно сокращающих нагрузку на системных администраторов и облегчающих управление ИТ-инфраструктурой. Например появились такие средства, как: Аудит изменений Active Directory, показывающий, кто, что и когда менял; политики сложности паролей настраеваемые на уровне групп пользователей, ранее это было возможно сделать только на уровне домена; новые средства управления пользователями и компьютерами; шаблоны политик; управление при помощи командной строки PowerShell и т.д.

Category Archives: Active directory, GPO, CA

22.03.2021 Active directory, GPO, CA

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов рунета Pyatilistnik.org. В прошлый раз мы с вами разобрали «Как убрать поиск по вкладкам Google Chrome», двигаемся дальше и сегодня поговорим опять на тему активного каталога и домена Windows. В данной статье я вас научу отключать проверку дублей SPN в Active Directory, покажу варианты когда это можно использовать, так как сама Microsoft дала такую возможность.

07.02.2021 Active directory, GPO, CA

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов в рунете Pyatilistnik.org. В прошлый раз мы с вами успешно устранили на одном из ноутбуков черный экран при загрузке Windows 10. В сегодняшней статье я вам хочу показать, как вы можете для специфического софта, дать права на контейнер «Deleted Objects» в который как вы знаете попадают удаленные объекты Active Directory. Врятли конечно вы часто это будите делать, но знать, как это сделать нужно, могут например спросить на собеседовании.

10.11.2020 Active directory, GPO, CA

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов в России по системному администрированию Pyatilistnik.org. В прошлый раз я вас научил, как создавать GPT диск разными методами и пояснил для чего, это нужно уметь. Сегодня я хочу с вами поделиться стареньким, но иногда нужным программным пакетом утилит от компании Microsft «Reskit для Windows Server 2003». Я с вами поделюсь ссылкой на его скачивание и приведу описание всех утилит входящих в него. Как я выяснил в 2021 году от моего подписчика, у многих еще в организациях в качестве серверных систем стоит Windows Server 2003, о как.

03.10.2020 Active directory, GPO, CA

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов в рунете Pyatilistnik.org. В прошлый раз мы с вами разобрали методы оплаты телефона Билайн. В сегодняшней же публикации я хочу вам вновь показать практику траблшутинга активного каталога, и мы разберем очень частую ошибку репликации ID 2042, которую вы можете лицезреть в своем Active Directory, сразу скажу, что она не смертельная и решается весьма просто и без лишних телодвижений.

15.09.2020 Active directory, GPO, CA

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов рунета Pyatilistnik.org. В прошлый раз мы с вами разобрали методы оплаты телефона Билайн, я привел вам варианты использования самых известных банков, мы сэкономили время, самый ценный ресурс в мире. Двигаемся дальше и сегодня разберем серьезную ошибку, которая может вам доставить уйму проблем при ее диагностике и в работе пользователей. Речь пойдет, о проблемах репликации между контроллерами домена, где на сбойном контроллере вы будите получать тьму ошибок, одной из которых будет «The target principal name is incorrect. SyncAll exited with fatal Win32 error: 8440 (0x20f8)». Давайте восстанавливать правильную работу нашего AD.

16.07.2020 Active directory, GPO, CA

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов посвященному системному администрированию Pyatilistnik.org. В прошлый раз мы с вами разобрали методы как подключиться к удаленному рабочему столу и какие утилиты для этого лучше использовать. Сегодня я хочу вам рассказать про ошибку репликации ID 1694 в Active Directory Windows Server 2016, с которой мне пришлось столкнуться. Данная ошибка вызывает огромные проблемы между вашими контроллерами домена и препятствует нормальной работе активного каталога, но обо всем по порядку.

01.05.2020 Active directory, GPO, CA

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов России по системному администрированию Pyatilistnik.org. В прошлый раз мы с вами подробно рассмотрели две замечательные консольные утилиты iperf и robocopy, научились их применять на практике. Сегодня я хочу вам показать и рассказать про замечательный сборник утилит «Набор администрирования AD RMS SP2 Administration Toolkit», который вы сможете загрузить.

05.04.2020 Active directory, GPO, CA

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов по системному администрированию Pyatilistnik.org. В прошлый раз мы с вами установили операционную систему CentOS 8 и протестировали на ней утилиту Iperf. Двигаемся дальше, в сегодняшней публикации я бы хотел с вами поделиться небольшим опытом относительно недавней ситуации в которую я попал, а именно у меня не получилось произвести выпуск сертификата на моем центре сертификации, где я постоянно получал ошибку «Your certificate request was denied. Your request id is 87977. The disposition message is «Denied by Policy Module». давайте разбираться в чем дело.